Konfiguracja VPN w Linux

- 1468

- 103

- Jozue Noga

Sieci wirtualne oparte na technologiach VPN są wykorzystywane do różnych celów, a dziś zapewniają nie tylko budowanie sieci korporacyjnych lub ochrony podczas korzystania z połączeń publicznych, ale także dostępu do Internetu. Ponadto, dzięki VPN, odwiedzaniu Blokowanie zasobów internetowych Blokowanie przy jednoczesnym zachowaniu prywatności, co ostatnio najbardziej martwiło użytkowników. Proces ustawienia VPN dla każdego systemu ma swoje własne cechy i może być wykonywany w różnych odmianach. W zależności od wielu czynników, w tym celu i rodzaju budowy sieci, istnieje kilka sposobów wdrażania technologii. Zastanawiamy się, w jaki sposób VPN skonfigurowane w Linux, a także wyjaśnimy, dlaczego to połączenie ma zastosowanie.

Technika połączenia VPN w Linux.

Co to jest VPN i dlaczego jest to konieczne

Na początek dowiemy się, jaka jest wirtualna sieć prywatna (wirtualna sieć prywatna) i jak ten rodzaj technologii ma zastosowanie. Dzięki VPN możesz połączyć dowolną liczbę urządzeń w prywatną sieć i zapewnić bezpieczny kanał do przesyłania danych. Korzystając z tego rodzaju połączenia, użytkownicy mogą zachować prywatność w Internecie i nie martwić się o bezpieczeństwo danych, w tym podczas pracy w sieciach z ogólnym dostępem. Połączenie z VPN pozwala uniknąć informacji od atakujących, ponieważ trasa wymiany pakietów jest niezawodnie chroniona przez szyfrowanie i uwierzytelnianie użytkownika. Dane są szyfrowane po stronie nadawcy i śledzą kanał komunikacyjny w zaszyfrowanej formie i odszyfrowane już na urządzeniu odbiorcy, a oba zawierają wspólny klucz dostępu. Za pomocą VPN możliwe jest utworzenie niezawodnej sieci oprócz niewiarygodnej (zwykle Internetu). Połączenie użytkownika nie jest wykonywane bezpośrednio, ale za pomocą serwera podłączonego do sieci wewnętrznej lub zewnętrznej. Zapewnia to prywatność w Internecie, ponieważ w tym przypadku zasoby internetowe będą widoczne dla serwera IP, z którym klient jest podłączony. Serwer będzie wymagał przejścia procedury identyfikacyjnej, a także uwierzytelniania, nawet po autoryzowaniu użytkownika możliwe jest praca z siecią. Najczęściej VPN jest używany w następujących przypadkach:

- Połączenie internetowe za pośrednictwem VPN często ma zastosowanie dostawców sieci miejskich, a także w przedsiębiorstwach. Plus tej metody implementacji jest bezpieczeństwo kanału komunikacyjnego, ponieważ możliwe jest skonfigurowanie różnych kroków bezpieczeństwa. Zapewnia to konfigurowanie jednej sieci na drugiej i dostęp do Internetu za pośrednictwem dwóch różnych sieci.

- Wewnątrz sieci korporacyjnej. Stowarzyszenie w jednej sieci pozwala uzyskać bezpieczny dostęp do sieci liczby pracowników do komputerów, niezależnie od ich lokalizacji i usuwania z serwera.

- Połączenie komponentów sieciowych. Korzystanie z VPN w celu zapewnienia interakcji różnych części przedsiębiorstwa, możliwe jest zorganizowanie dostępu do nich do niektórych zasobów wspólnej sieci dla nich.

Wdrożenie technologii jest dostępne dla różnych urządzeń, których działanie jest obsługiwane przez opcję lub istnieje klient VPN, który może przeprowadzać porty za pomocą TCP/IP do sieci wirtualnej. Użytkownik może niezależnie wykonywać wszystkie ustawienia. Potrzeba tego nawet nie powstaje w celu ominięcia regionalnych zamków, ponieważ w tym celu nie można skonfigurować VPN w komputerze (aby odwiedzić zablokowane zasoby, istnieje wystarczająca instalacja aplikacji trzeciej, instalacja specjalnego rozszerzenia dla rozszerzenia dla przeglądarki lub użycie funkcjonalności obserwatora). Ustawienie VPN na komputerze lub laptopie jest często wymagane, jeśli dostawca zmienia się w celu skonfigurowania dostępu do Internetu. Konfiguracja VPN pod Linux ma swoje własne cechy, biorąc pod uwagę wszechstronność systemu operacyjnego, ale zasada pozostaje taka sama.

Konfigurowanie części serwera w Linux

Rozważ tworzenie serwera PPTP VPN na platformie serwera Ubuntu. Dzięki Linux łatwo jest rozwinąć serwer i możesz to zrobić nawet na słabym urządzeniu. Najłatwiejsze do zaimplementowania VPN z PPTP, ponieważ w przypadku przykładu wykonania nie jest konieczne instalowanie certyfikatów dla urządzeń klientów, a uwierzytelnianie jest wykonywane ze względu na wprowadzenie nazwy i hasła. Najpierw musisz zainstalować pakiety:

Sudo apt-get install pptpd

Po zainstalowaniu pakietów PPTP VPN, należy skonfigurować serwer. Aby ustawić zakres adresu i wykonać inne główne ustawienia, otwórz plik /etc /pptpdd.Conf (edytowane z prawami administratora):

Nano /etc /pptpd.Conf

W celu dystrybucji ponad stu połączeń jednocześnie znajdujemy połączenia. Ten parametr należy zgłosić, po czym w tym wierszu wskazujemy niezbędną wartość liczby połączeń. Aby wysłać pakiety nadawcze VPN, będziesz musiał rozwiązać parametr Bcrelay. Następnie przejdź do końca pliku, w którym skonfigurowaliśmy adres. Dodaj adres serwera do sieci VPN:

Localip 10.0.0.1

Adres adresów dystrybucji do klientów (natychmiast przydzielamy się z pewnym marginesem, ponieważ nie będzie działać na zwiększenie ilości bez ponownego uruchomienia PPTPD):

Remoteip 10.0.0.20-200

Jeśli masz kilka zewnętrznych adresów IP, możesz określić, który z nich słuchać interfejsów przychodzących PPTP:

Słuchaj zewnętrznego IP

Parametr prędkości umożliwia ustawienie prędkości połączenia (bit/s). Zapisz i zamknij plik. Pozostałe parametry można skonfigurować w punktach/etc/ppp/pptpd:

Sudo nano/etc/ppp/pptpd-options

W sektorze #Encryption, który jest odpowiedzialny za szyfrowanie, należy zgłaszać linie zakazujące stosowania przestarzałych i niebezpiecznych metod uwierzytelniania:

Odmowa

Odmowa Chap

Odmowa Masschap

Opcja proxyarp powinna być uwzględniona, jest odpowiedzialna za włączenie obsługi serwera proxy ARP. Opcja blokady pozwala na zezwolenie (w tym celu komentujemy) lub zabranianie (do tego, zgłosimy) użytkownikowi wiele połączeń. Zapisz i zamknij plik. Konfiguracja serwera jest zakończona, ale aby utworzyć klientów, wykonaj odpowiednie wpisy w/etc/ppp/chap-secrets:

Sudo nano/etc/ppp/chap-secrets

Wyglądają coś takiego:

Nazwa użytkownika1 *hasło12345 *

Nazwa użytkownika2 10.10.12.11 hasło345*

Nazwa użytkownika3 * hasło787 10.10.jedenaście.21

Dla każdego użytkownika przepisujemy jego nazwę, hasło, zdalne i lokalne adres IP, udostępniając klucz klucza. Przepisujemy zdalny adres, jeśli klient ma statyczne adresy IP i podlega użyciu takiego wyłącznie. Adres lokalny jest wskazany, gdy użytkownik jest przydzielany do tego samego adresu IP w sieci VPN. W przykładzie dla klienta, w pierwszej wersji, połączenie jest przeprowadzane z dowolnego zewnętrznego adresu IP, pierwszym dostępnym jest lokalny. W drugim przypadku zostanie przydzielony pierwszy dostępny, ale połączenia są tworzone tylko z określonego adresu. W trzecie. Konfigurowanie części serwera VPN PPTP jest zakończona, uruchom ją ponownie:

Sudo Service PptPD restart

Samo urządzenie nie wymaga ponownego uruchomienia.

Konfigurowanie klientów VPN

Możesz dostosować część klienta serwera VPN w dowolnym systemie operacyjnym, ale skonfigurujemy na Ubunta. Ogólnie rzecz biorąc, połączenie będzie również działać z domyślnymi parametrami, ale lepiej jest określić typ połączenia i wykonać inne ustawienia. Instalacja VPN na Ubuntu obejmuje następujące działania:

- W menu „System” przechodzimy do „parametrów” i wybieramy „Połączenia sieciowe”.

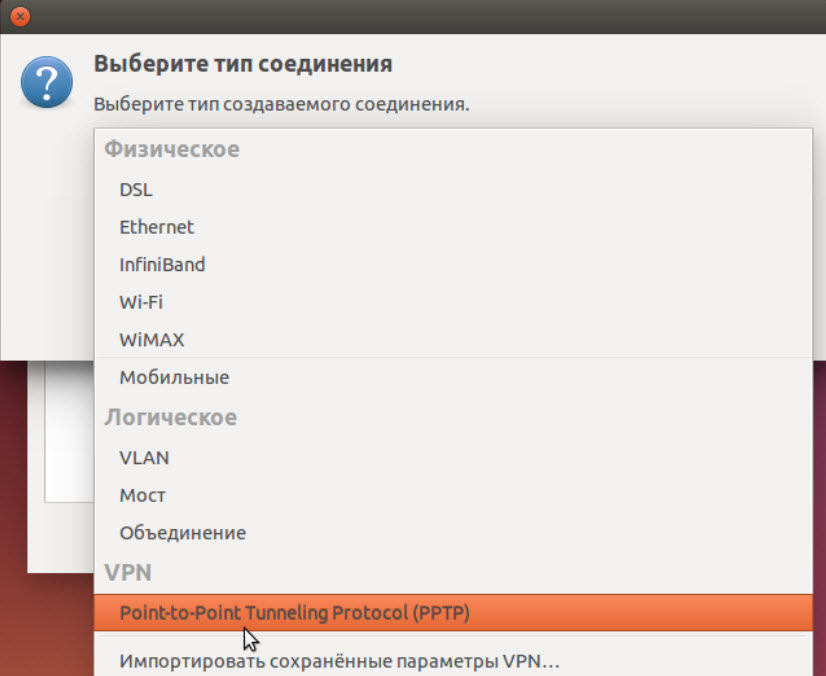

- Wybierz rodzaj połączenia „Protokół tunelu PPTP”.

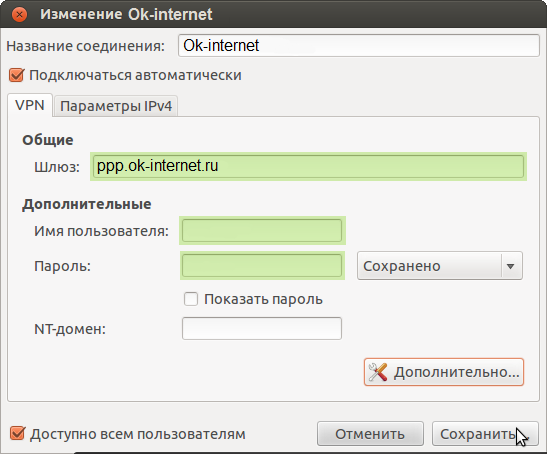

- Przypisujemy nazwę lub zostawiamy nazwę zgodnie z podaną.

- W polu „Gateway” napędzamy zewnętrzny serwer IP, przepisuj nazwę i hasło (po prawej stronie pola dla hasła istnieje opcja zapisania go dla tego użytkownika).

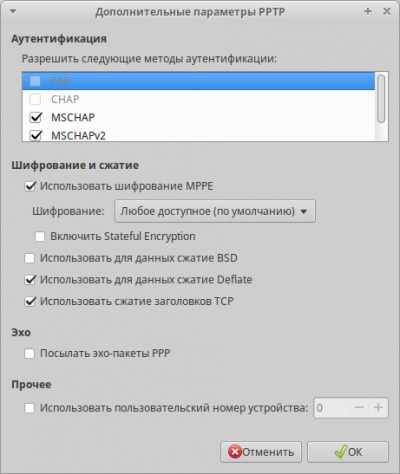

- Kliknij „Dodatkowo”, a w nowym oknie stawiamy flagę naprzeciwko elementu „Użyj szyfrowania MPPE” (jest to warunek komunikacji z serwerem).

- Teraz utknęliśmy w systemie Windows i łączymy się z naszym serwerem.

Ustawienie sieci VPN dla Linux jest zakończone, a urządzenia można podłączyć lokalnie, ale aby wprowadzić Internet za pośrednictwem VPN, musisz wykonać więcej ustawień.

Tuning dostępu do Internetu za pośrednictwem VPN

Kiedy wymyśliliśmy sieć lokalną, zaczynamy konfigurować połączenie z Internetem. W celu połączenia w terminalu przepisujemy następujące polecenia:

iptables -t nat -a posttrouting -o eth0 -s 10.0.0.1/24 -J MASQUARADE

iptables -a do przodu -s 10.0.0.1/24 -J Zaakceptuj

iptables -a do przodu -d 10.0.0.1/24 -J Zaakceptuj

Poniżej 10.0.0.1/24 oznacza lokalny serwer IP i maska sieciowa. Trwamy:

IPTABLES-SAVE

I potwierdzamy nowe parametry:

Iptables-apply

Teraz w Linux istnieje możliwość połączenia się z Internetem za pomocą VPN, a pozostałe zalety pracy z siecią wirtualną są również dostępne. Odwiedzone zasoby zobaczą zewnętrzny adres serwera, który określi prywatność, a połączenie będzie wiarygodnie chronione przed atakami hakerów i zapewni bezpieczeństwo transmisji danych.

- « Korekta błędu coś poszło nie tak, spróbuj ponownie uruchomić doświadczenie GeForce

- Usunięcie linii wyszukiwania w systemie Windows 10 »