Wirus Mshta.EXE - Jak to działa, usunięcie i środki ostrożności

- 2585

- 107

- Pani Jerzy Kruk

Proces MSHTA.EXE jest wirusem o szerokim zakresie funkcji. Na przykład jest w stanie wydobyć kryptowalutę - ten rodzaj aktywności wymaga wielu zasobów, w tym procesora i pamięci RAM. Może to prowadzić do ich zniszczenia, a także wzrostu twoich konta dla energii elektrycznej. Twoje poufne dane są również zagrożone, ponieważ można je gromadzić i wysłać do stron trzecich. Wśród nich są numery telefonów, dane karty kredytowej i hasła oraz konta online, konta bankowe i portfele cyfrowe stają się podatne na ataki. Jeśli tak się nie stanie, nadal ryzykujesz utratą poufności.

Jak usunąć złośliwy proces mshta.Exe.

Mshta.EXE - Jaki jest ten proces

Zagrożenia takie jak mshta.EXE, może również zainstalować dodatkowe złośliwe programy na komputerze, w tym programy przekierowania przeglądarki, oprogramowanie reklamowe i phishing. Pierwsze dwa są tworzone, aby umieścić reklamę w przeglądarce internetowej i generować ruch, przynosząc dochód stronom trzecim. Trzeci szyfruje Twoje dane i próbuje sprawić, byś wierzyć, że możesz zwrócić komputer do normalnego stanu, płacąc za deszyfrowanie. Zdecydowanie zaleca się unikanie wirusów takich jak mshta.exe, ponieważ są w stanie zadawać wielkie szkody. Aby to zrobić, musisz zmniejszyć liczbę wizyt w podejrzanych źródłach i ustalić tylko te rozszerzenia przeglądarki lub wtyczki, które zostały potwierdzone jako bezpieczne. Jeśli często pobierasz Internet, zrób to tylko z witryn, które są testowane przez innych użytkowników lub oprogramowanie antywirusowe. Źródłem zakażenia procesem może być nawet oficjalne programy, więc zawsze wybieraj „indywidualną instalację” - pozwala to anulować wybór wszystkich niepotrzebnych komponentów. Postępuj zgodnie z tymi zaleceniami, a to powinno wystarczyć, aby zapewnić komputerowi obronę niezbędną do tego.

Objawy zakażenia wirusem MSHTA.exe:

- Otrzymujesz różne rodzaje pop -upy lub wiadomości ostrzegawcze.

- Twój komputer działa powoli.

- Antywirus lub zapora nie działa.

- Przekierowanie na podejrzane strony internetowe stron trzecich.

- Trojan może zmienić domyślną stronę główną przeglądarki, wyszukiwarkę i inne ustawienia przeglądarki.

- Niektóre z zainstalowanych aplikacji nie są uruchamiane.

- Nie możesz połączyć się z Internetem lub zdarza się to bardzo powoli.

- Komputer włącza się lub wyłącza bez żadnych działań z twojej strony.

Źródła Troyan Mshta.Exe

- Wiadomości spamowe zawierające szkodliwe inwestycje lub hiperłącza.

- Witryny hakerów.

- Podatności w rozładowanym systemie operacyjnym Windows.

- Podatność w przestarzałych przeglądarkach internetowych.

- Ładowanie z dysku.

- Fałszywe aktualizacje dla Flash Player.

- Instalacja oprogramowania pirackiego lub systemów operacyjnych.

- Złośliwe inwestycje lub linki zawierające na Facebooku-Spam.

- Złośliwe komunikaty SMS (trojan może skonfigurować celowanie na urządzeniach mobilnych).

- Reklama - Rekloty pop i baner.

- Self -Extension (dystrybucja z jednego zainfekowanego komputera do drugiego przez LAN).

- Zainfekowane serwery gier.

- Botnety.

- Sieci śpiewakowe.

Gdzie się znajduje

Sprawdź podejrzane zagrożenia i klucze w następujących auto -literach:

- HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows \ CurrentVersion \ run;

- HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows \ CurrentVersion \ runonce;

- HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows \ CurrentVersion \ RunServices;

- HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows \ CurrentVersion \ runServicesSonce;

- HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon \ UserInit.

Następnie sprawdź folder HKEY_CURRENT_USER pod kątem podejrzanych kluczy rejestru. Aby usunąć wszystkie ślady trojana, musisz usunąć złośliwe klucze związanego z nim rejestru.

Jak naprawić błędy w MSHTA.Exe

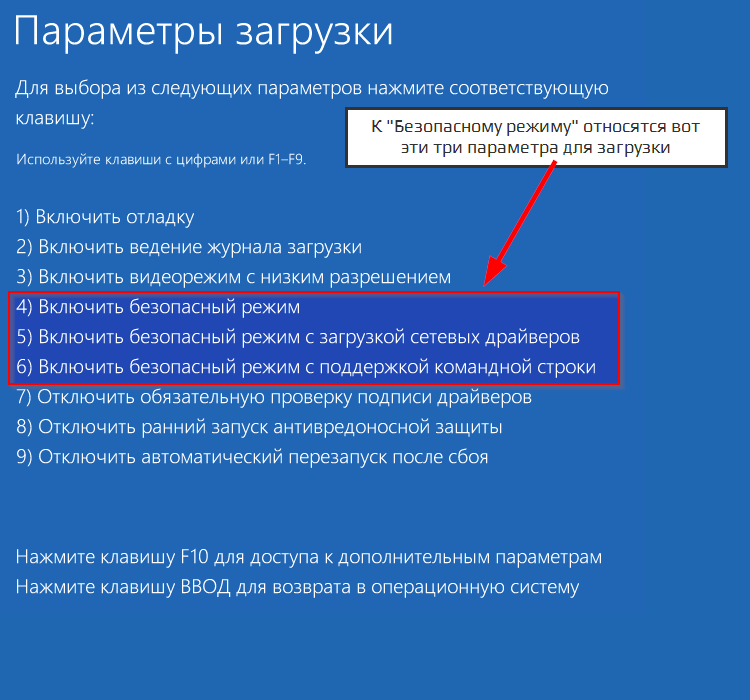

WAŻNY. Instrukcja ręcznego usuwania jest zalecana tylko doświadczonym użytkownikom komputerów PC. Nieprawidłowe zmiany wprowadzone w ustawieniach systemu operacyjnego systemu Windows, Windows lub Ustawienia rejestru przeglądarki mogą prowadzić do awarii systemu lub błędów oprogramowania.Usuwanie mshta.Exe przy użyciu bezpiecznego trybu obsługi sieci. Dlaczego warto wybrać tę metodę przeładowania zamiast normalnego trybu awaryjnego? Tryb awaryjny z sieciami umożliwia dostęp do Internetu w celu pobrania niezbędnych narzędzi, które pomogą usunąć trojan z MSHTA.exe z komputerem. Możesz uruchomić system Windows 10 w bezpiecznej obsłudze sieci. W zależności od rodzaju błędu, jedna z opisanych metod uruchamiania może działać niepoprawnie.

Krok 1: Uruchom komputer w trybie awaryjnym z obsługą sieci

Jeśli masz nowy komputer z twardym dyskiem UEFI i dysku SSD, naciśnięcie klawiszy F8 i Shift+F8, aby przejść do trybu awaryjnego, może nie działać. Najłatwiejszym sposobem pobrania na bezpieczną obsługę sieci jest użycie dodatkowych parametrów.

- Naciśnij przycisk „Windows” w lewym dolnym rogu i wybierz „Power”, a następnie kliknij „SHIFT” i kliknij „Relading”. Komputer zostanie ponownie uruchomiony. Zobaczysz okno z kilkoma parametrami.

- Wybierz „Eliminację problemów”. Następnie dodatkowe parametry.

- Przejdź do „parametrów uruchomienia” w oknie „Dodatkowe parametry”.

- Kliknij przycisk „Resetuj”. Komputer ponownie uruchomi się ponownie. Zobaczysz okno „Parametry uruchomienia” z różnymi rozszerzonymi trybami niepełnosprawności.

- Wybierz „Włącz bezpieczną obsługę sieci” i kliknij F5, aby aktywować ten tryb.

Tryb awaryjny z obsługą sieci umożliwia dostęp do Internetu w celu pobrania niezbędnego oprogramowania, które pomoże Ci usunąć złośliwe oprogramowanie z komputera.

Krok 2: Pobierz antywirus

Po załadowaniu w trybie awaryjnym z obsługą sieci, uruchom przeglądarkę internetową i pobierz niezawodne oprogramowanie antywirusowe w celu skanowania komputera w poszukiwaniu złośliwych plików i procesów MSHTA.Exe. Jeśli nie chcesz kupować licencji na ochronę przed złośliwymi programami, możesz po prostu sprawdzić swój system pod kątem wirusów, a następnie ręcznie usunąć wykryte złośliwe pliki.

Krok 3: Usuń złośliwe pliki zainstalowane przez trojan

Gdy tylko zestaw exploitów przeniknie komputer, pobiera i zainstaluje pliki trojanów w twoim systemie. Musisz ręcznie sprawdzić następujące foldery systemowe, aby uzyskać dostępność plików z rozszerzeniami .CMD, .BTM, .Nietoperz, .BMP, .DLL i pliki wykonywalne (.exe), które mogą być stworzone przez wirusa trojańskiego:

- \% Temp% \\;

- \%Dane aplikacji%\;

- \%Dane programu%\;

- \%Userpprofile%\.

Czy to możliwe, aby to ukończyć

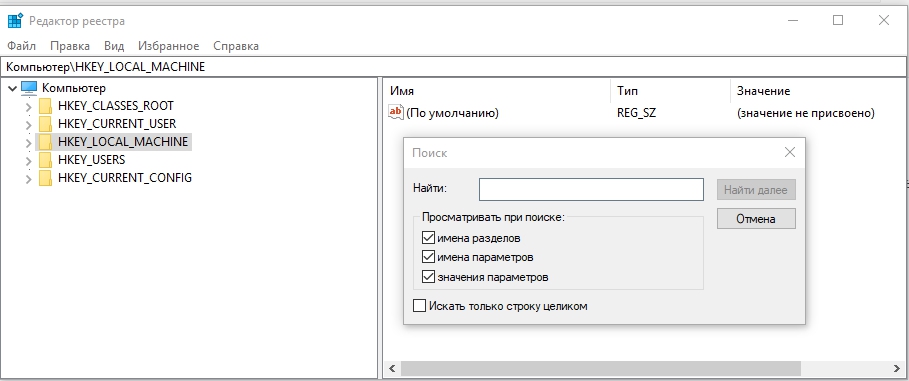

Zdecydowanie zaleca się zamykanie antywirusa i wyczyszczenie rejestru systemu Windows w celu usunięcia wszystkich rekordów związanych z infekcją trojana. Rejestr Windows zawiera wszystkie ustawienia i informacje dla aplikacji i użytkowników księgowych w systemie operacyjnym Windows. Aby wprowadzić zmiany w rejestrze, konieczne jest uruchomienie użyteczności edytora rejestru.

- Naciśnij system Windows+R i Enter Run Regedit lub Regedit.Exe w polu Open: Wyszukaj. Naciśnij przycisk OK lub klawisz Enter. Po pierwszym otwarciu edytora rejestru po lewej stronie zobaczysz drzewo zawierające wszystkie sekcje o wartościach i danych po prawej stronie. Po otwarciu edytora rejestru musisz znaleźć i usunąć klucze rejestru oraz wartości utworzone przez infekcję trojańską.

- Kliknij Ctrl+F (lub przejdź do menu - Zmień - Znajdź), aby otworzyć panel wyszukiwania.

- Znajdź nazwy plików powiązanych z groźbą trojana, które wpływają na komputer i wprowadź go w polu tekstowym „Znajdź”. Zainstaluj wszystkie flagi i kliknij przycisk „Znajdź dalej”.

- Kliknij prawy przycisk myszy w rejestrze i wybierz „Usuń” w menu kontekstowym. Powtórz ten proces dla każdego zapisu rejestru związanego z złośliwym lub reklamowym.

- Kliknij przycisk „Tak” w oknie potwierdzenia.

Jak usunąć

Jak usunąć mshta.Exe? Jeśli nie możesz uruchomić komputera w trybie awaryjnym z obsługą sieci, spróbuj wypełnić system za pomocą trybu awaryjnego za pomocą wiersza poleceń. Aby usunąć wirus, naciśnij przycisk Windows w lewym dolnym rogu i wybierz „Power”, a następnie kliknij „Uruchom ponownie”. Komputer zostanie ponownie uruchomiony. Zobaczysz okno z kilkoma parametrami. Wybierz „Eliminację problemów”. Następnie wybierz dodatkowe parametry. Przejdź do „parametrów uruchomienia” w oknie „Dodatkowe parametry”. Kliknij przycisk „Resetuj”.

Komputer ponownie uruchomi się ponownie. Zobaczysz okno „Parametry uruchomienia” z różnymi rozszerzonymi trybami niepełnosprawności. Wybierz „Włącz tryb awaryjny” za pomocą wiersza polecenia i kliknij F6, aby go aktywować. Po ponownym uruchomieniu komputera pojawi się okno wiersza polecenia MS-DOS. Wprowadź przywracanie CD za pomocą wiersza polecenia i kliknij Enter. Wprowadź RSTRUI.exe w następnym wierszu i kliknij Enter. Sprawdź, czy okno przywracania systemu otwiera się i naciśnij przycisk „Dalej”, aby kontynuować. Wybierz punkt odzyskiwania z datą infekcji złośliwym oprogramowaniem i kliknij przycisk „Dalej”.

Wskazówki dotyczące ochrony komputera przed trojanami:

- Regularne tworzenie kopii zapasowych ważnych danych. Użyj zewnętrznego dysku twardego i/lub usługi w chmurze do tworzenia kopii zapasowych.

- Włącz funkcję odzyskiwania systemu w systemie operacyjnym.

- Odłącz makra w Microsoft Office (Word, Excel, PowerPoint itp. D.).

- Zainstaluj narzędzie do przeglądania Microsoft Office, aby sprawdzić pobrane słowo lub dokument Excel bez makr.

- Ustawienie poczty w celu blokowania inwestycji z podejrzanymi rozszerzeniami, takimi jak .Exe, .VBS i .Scr.

- Nie otwieraj inwestycji w wiadomości, które wyglądają podejrzanie.

- Nie przekracz linków spamowych w podejrzanych literach.

- Nie naciskaj podejrzanych hiperłączy i nie otwieraj zdjęć dla dorosłych lub filmów otrzymanych w sieciach społecznościowych lub komunikatorach.

- Popraw standaryzację systemu operacyjnego Windows.

- Nie korzystaj z konta użytkownika Windows z prawami administratora codziennie.

- Włącz opcję „Pokaż rozszerzenia plików”, aby zobaczyć, jakie typy plików otwierasz. Trzymaj się z dala od podejrzanych plików z rozszerzeniami, takimi jak ".exe ",".VBS „i”.Scr ”. Pliki trojańskie często mogą wyglądać tak, jakby miała dwa rozszerzenia - na przykład, .PDF.Exe ”.Avi.exe „lub”.XLSX.SCR " - więc zwróć uwagę na pliki tego typu.

- Odłącz infrastrukturę Windows PowerShell.

- Wyłącz host Windows Script (WSH).

- Skorzystaj z Windows Group lub Local Policy Editor, aby tworzyć zasady ograniczające oprogramowanie, aby wyłączyć pliki wykonywalne działające z foldery AppData, LocalAppData, Temp, ProgramData i Windows \ Syswow.

- Odłącz ogólny dostęp do plików, aby upewnić się, że wirus trojańskiego pozostanie odizolowany tylko na zainfekowanym komputerze.

- Wyłącz protokół zdalnego pulpitu (RDP).

- Wyłącz nieużywane porty Bluetooth lub podczerwieni.

- Firewall Windows jest uwzględniona i skonfigurowana poprawnie.

- Użyj oprogramowania przeciwwirusowego chronionego przez programy trojańskie i utrzymuj swoją bazę danych w bieżącym stanie.

- Zaktualizuj swoje przeglądarki internetowe.

- Usuń przestarzałe i niepotrzebne przedłużenia przeglądarki, wtyczek i dodatków.

- Przechowuj Adobe Flash Player, Java i inne ważne oprogramowanie w obecnym stanie.

- Zawsze sprawdzaj obecność kompresowanych lub zarchiwizowanych plików.

- Użyj wiarygodnych haseł.

- Zainstaluj rozszerzenie przeglądarki AdBlockplus w celu blokowania pop -upy i ostrzeżeń, ponieważ są one również używane do rozpowszechniania ataków trojana.

- Dezaktywuj autoblację, aby zatrzymać złośliwe procesy automatycznego uruchamiania z napędu zewnętrznego, na przykład zewnętrzne dyski twarde lub dyski USB.