Usuwanie szkodliwych programów w zestawie narzędzi Micro Micro Anti-Etreat

- 993

- 227

- Roman Pawlik

Napisałem więcej niż jeden artykuł na temat różnych sposobów usuwania potencjalnie niepożądanych programów, które w rzeczywistości nie są wirusami (dlatego antywirus ich nie „widzi”) - takich jak mobogenie, sugestują.

Ta krótka recenzja to kolejne bezpłatne narzędzie do usuwania złośliwego oprogramowania z komputera Trend Micro Anti -Etreat Toolkit (ATTK). Nie mogę ocenić jego skuteczności, ale sądząc po informacjach, które zostały znalezione w recenzjach w języku angielskim, narzędzie powinno być dość skuteczne.

Możliwości i wykorzystanie narzędzi przeciw strejnej

Jedną z głównych funkcji wskazanych przez twórców Trend Micro Anti Antreat Toolkit jest to, że program pozwala nie tylko usunąć złośliwe oprogramowanie z komputera, ale także poprawić wszystkie zmiany wprowadzone w systemie: plik hostów, rejestr, bezpieczeństwo Zasady, napraw obciążenie samochodu, etykiety, właściwości połączeń sieciowych (usuń lewe proxy i tym podobne). Dodam od siebie, że jedną z zalet programu jest brak potrzeby instalacji, to znaczy jest to przenośna aplikacja.

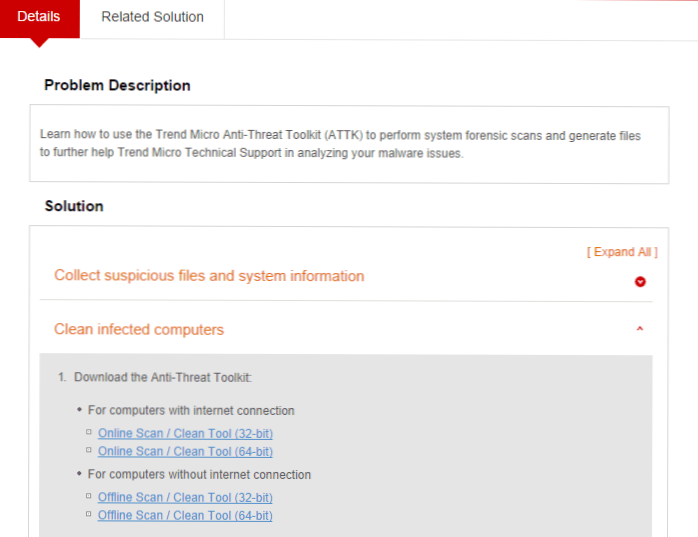

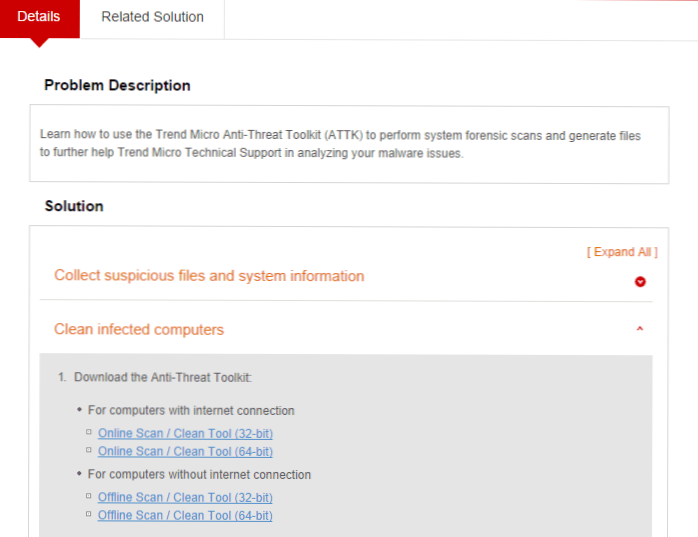

Możesz pobrać to narzędzie do usuwania złośliwego oprogramowania z oficjalnej strony http: // esupport.Trendmicro.Com/solution/en-sus/1059509.ASPX, otwierając element „Czyste zainfekowane komputery” (wyczyść zainfekowane komputery).

Dostępne są cztery wersje - dla 32 i 64 systemów rozładowania, dla komputerów z dostępem do Internetu i bez. Jeśli Internet działa na zainfekowanym komputerze, zalecam skorzystanie z pierwszej opcji, ponieważ może być bardziej skuteczny - ATTK korzysta z możliwości chmur, sprawdzając podejrzane pliki po stronie serwera.

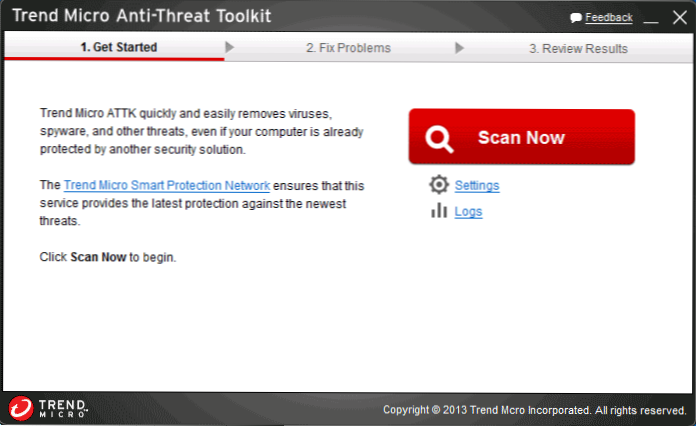

Po uruchomieniu programu możesz nacisnąć przycisk skanowania teraz, aby wykonać szybkie skanowanie lub przejść do „Ustawienia”, jeśli chcesz wykonać pełny skan systemu (może zająć kilka godzin) lub wybrać określone dyski do sprawdzania.

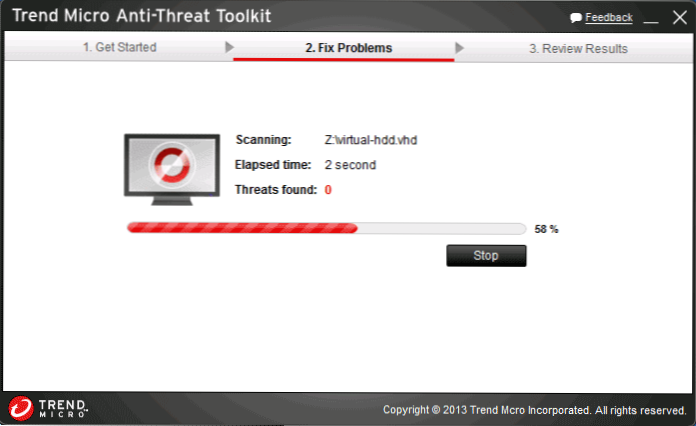

Podczas kontroli komputera pod kątem złośliwego oprogramowania zostaną usunięte, a błędy zostaną poprawione automatycznie, możesz monitorować statystyki.

Po zakończeniu przedstawiono raport na temat znalezionych i zdalnych zagrożeń. W razie potrzeby uzyskaj pełniejsze informacje, kliknij „Więcej szczegółów”. Ponadto, na pełnej liście wprowadzonych zmian, możesz anulować dowolną z nich, jeśli Twoim zdaniem było to błędne.

Podsumowując, mogę powiedzieć, że program jest bardzo łatwy w użyciu, ale nie mogę nic powiedzieć o skuteczności jego zastosowania w leczeniu komputera, ponieważ nie zdarzyło mi się jeszcze tego doświadczyć na zainfekowanej maszynie. Jeśli masz takie doświadczenie, zostaw komentarz.

- « Jak utworzyć system Windows, aby przejść do dysku flash bez Windows 8 Enterprise

- Błąd uwierzytelnienia Wi-Fi na tablecie i telefonie »