Tworzenie na serwerze Windows TFTP, konfiguracja i sprawdzanie wydajności

- 3480

- 1077

- Pan Edmund Kubacki

TFTP jest uproszczonym protokołem transferu danych (o czym świadczy pierwsza litera skrótu protokołu, trywialna), charakteryzująca się łatwością wdrożenia i posiadaniem szeregu ograniczeń, z których głównym jest brak uwierzytelnienia. Z tego powodu nie jest tak powszechny jak FTP, ale istnieje wiele przykładów, gdy jego użycie jest bardziej preferowane.

Na przykład w zamkniętej sieci lokalnej do pobrania systemu operacyjnego na stacje robocze, ze względów bezpieczeństwa lub z innych powodów, które nie zawierają własnego dysku twardego. I chociaż istnieje tutaj pewne ryzyko, można je zrekompensować poprzez filtrowanie według adresu IP za pomocą protokołu transportu UDP.

Jak zainstalować serwer TFTP w systemie Windows

Trywialny protokół FTP, jak już wiesz, jest bardzo łatwy do wdrożenia, a jeśli mówimy o niskim przelewu plików, pod warunkiem, że nie ma sztywnych wymagań bezpieczeństwa, było i pozostaje bardzo poszukiwane.

Oprócz załadowania systemu operacyjnego do stacji roboczych, jest powszechnie używany do pobierania i modyfikowania konfiguracji wielu zabudowanych urządzeń, które są częścią sieci domowych i systemu Smart House.

W szczególności ten protokół można często znaleźć na routerach, w telefonach komórkowych, w popularnych niszczycielach mediów. Służy do przesyłania pojedynczych plików na stosunkowo małe odległości. Ale w globalnych sieciach, ten sam internet, użycie TFTP jest niedopuszczalne z powodu niskiego bezpieczeństwa. FTP króluje tam, a jeśli wymagane są zwiększone wymagania bezpieczeństwa, SFTP.

Jeśli za pomocą FTP, wymagającego wprowadzania logowania/hasła, możesz przeprowadzić cały zakres operacji z plikami (transmisja w obu kierunkach, zmiana nazwy, usuwania, przeglądania), to w TFTP można pobrać tylko pliki, a tylko jeden po drugim. Ale tutaj jest używany stos UDP, charakteryzujący się prostotą kodu, w przeciwieństwie do wspólnego, ale raczej skomplikowanego TCP/IP.

W protokole TFTP niska funkcjonalność jest kompensowana niezawodnością, więc część serwera kodu protokołu zajmuje bardzo mało miejsca na dysku lub w pamięci, co czyni go idealnym kandydatem do użytku w budowanych urządzeniach, w których niedobór pamięci jest znane zjawisko.

Tak więc, jeśli podsumujesz, czego potrzebuje klient TFTP, można argumentować, że główną zaletą protokołu jest łatwość wdrożenia jego części klienta.

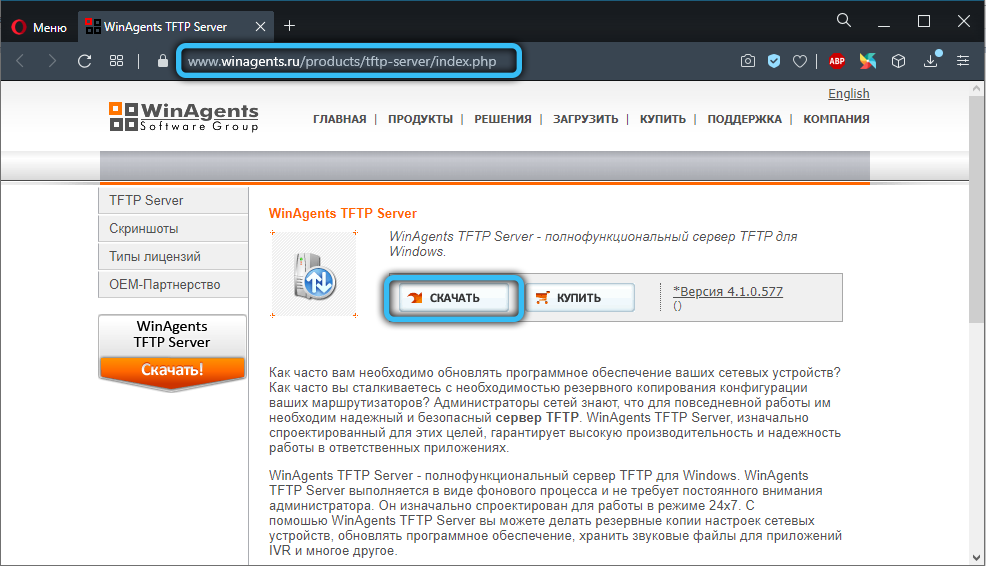

UWAGA. Protokół nie przewiduje dostępności kont użytkowników, więc zawsze istnieje ryzyko połączenia z serwerem TFTP lub klientem innych osób, w tym złośliwych celów. Dlatego musisz go użyć, jeśli sieć jest chroniona w inny sposób, na przykład zapora ogniowa.Chociaż serwer TFTP można najczęściej znaleźć w systemie OS Linux, istnieje wiele rozwiązań zaprojektowanych dla systemu Windows, a nawet dla macOS (TFTPD32/64, Hanewin, Whatsup, Winagents itp.).

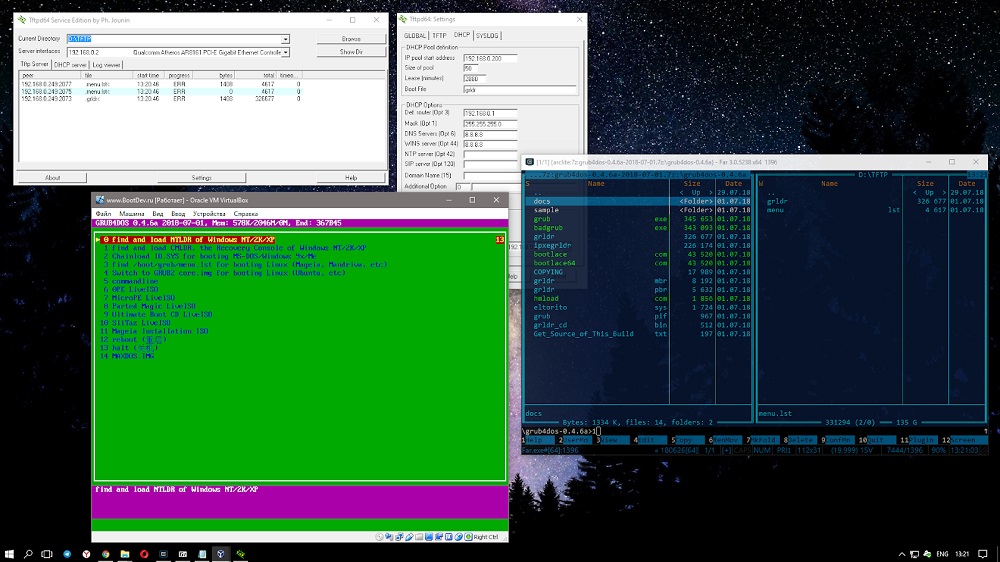

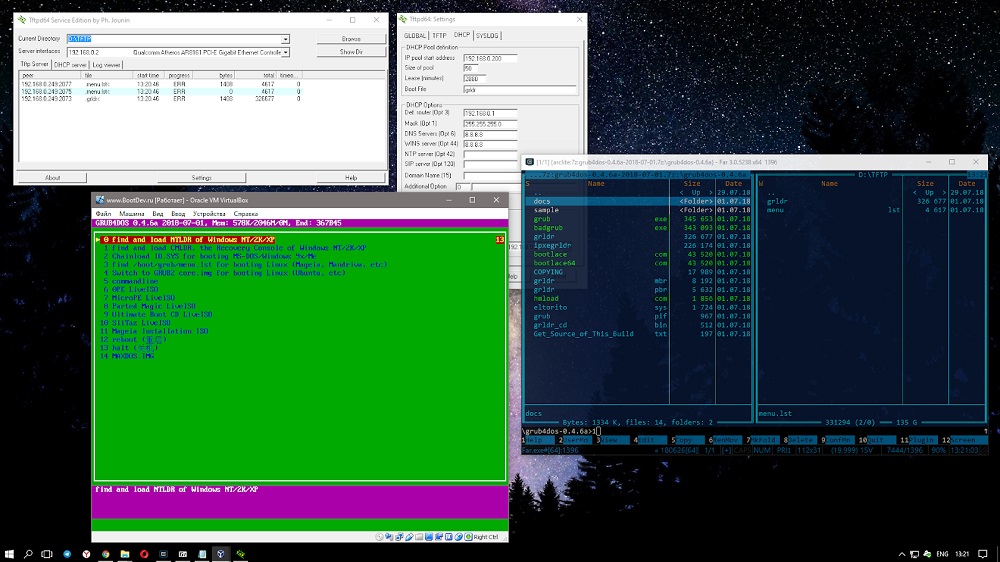

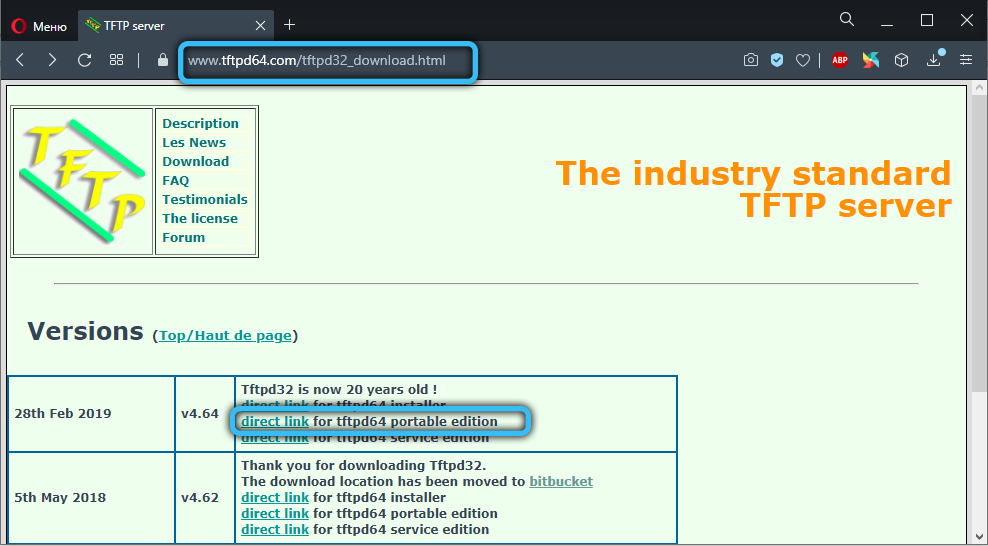

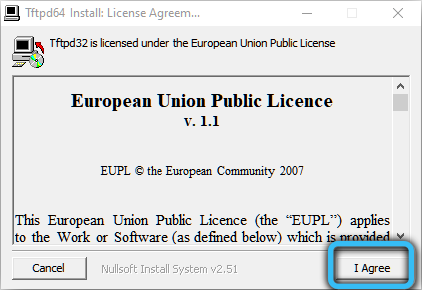

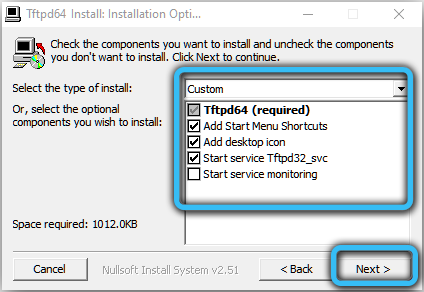

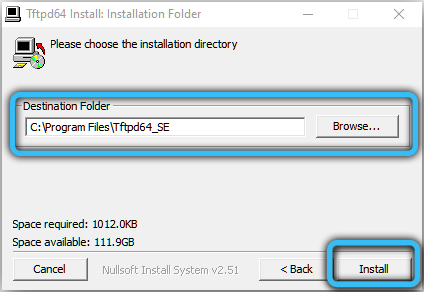

Rozważ procedurę instalowania serwera TFTP na przykładzie bardzo popularnego narzędzia TFTPD32 utworzonego w kodzie typu open source. Oprócz samego serwera TFTP zawiera inne protokoły serwera (DHCP, DNS, SNTP) i umożliwia kontrolowanie pocisku adresu IP. Oczywiście sytuacje, w których wymagana jest obecność wszystkich tych funkcji, są trudne do wprowadzenia nawet teoretycznie, ale dodanie TFTP jednego z nich może być przydatne.

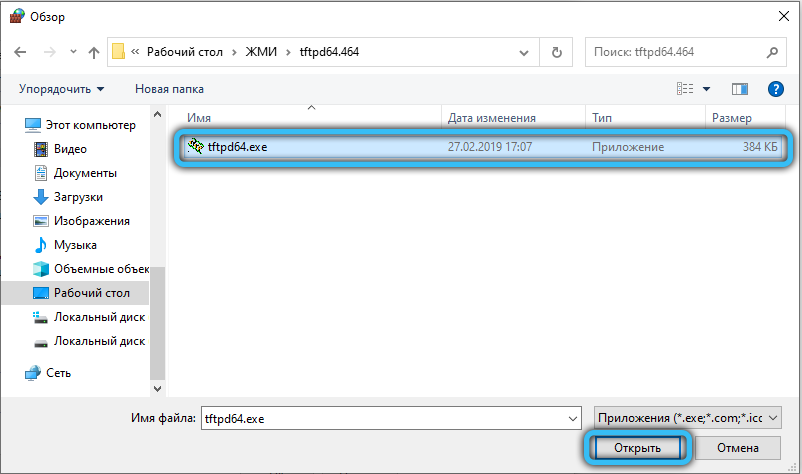

Podczas pobierania programu możesz wybrać wersję przenośną, jeśli nie chcesz zadzierać z instalacją.

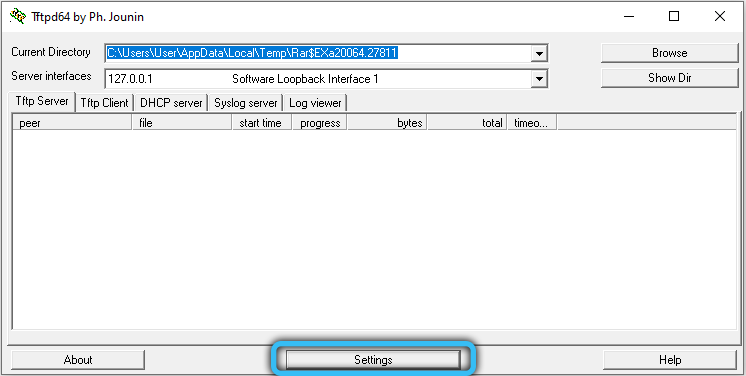

Uruchamiając narzędzie, musisz określić kilka parametrów:

- katalog, w którym pliki pobierają (domyślna ścieżka - miejsce instalacji programu);

- Adres IP serwera, z którym klienci będą musieli się skontaktować.

To wystarczy, aby wykonać najprostsze operacje. Ale w niektórych przypadkach wymagane będzie dodatkowe ustawienie programu.

Ustawienia serwera TFTP

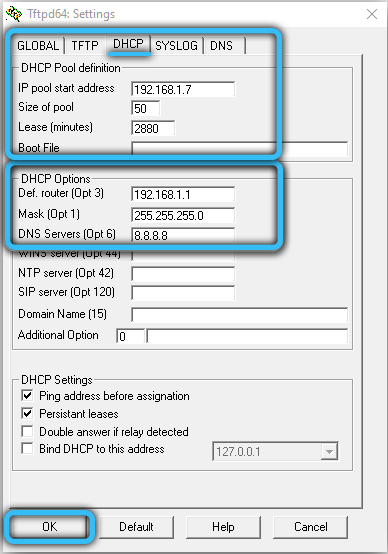

Jeśli wymagane jest użycie serwera DHCP, na przykład do wydawania dynamicznych ipishes w małej sieci, musisz przejść do sekcji ustawienia i wybrać kartę DHCP.

Tutaj musimy wskazać:

- źródłowy adres IP (otrzymany na routerze);

- zakres adresów wydanych klientom;

- Wskazanie bramy netto nie jest obowiązkowe;

- Czwarty parametr - podsieć maski.

Potwierdzamy poprawki, naciskając OK.

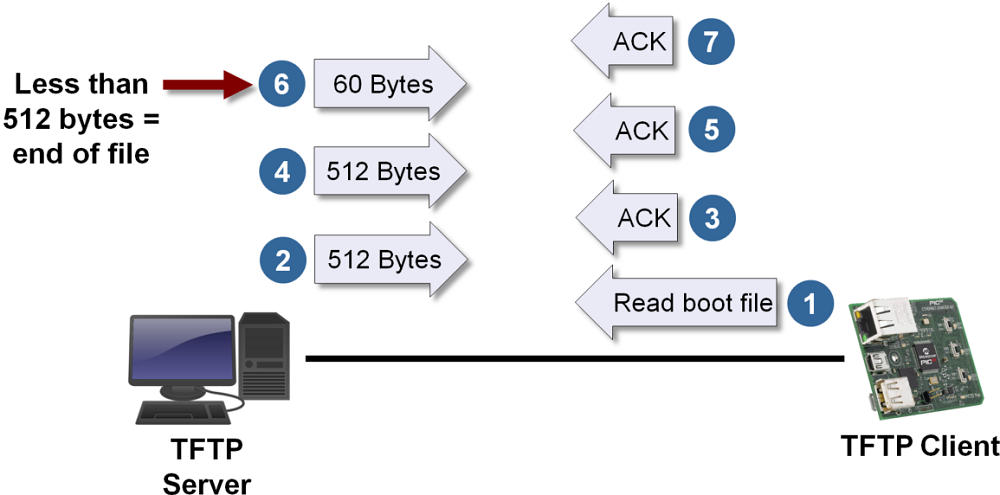

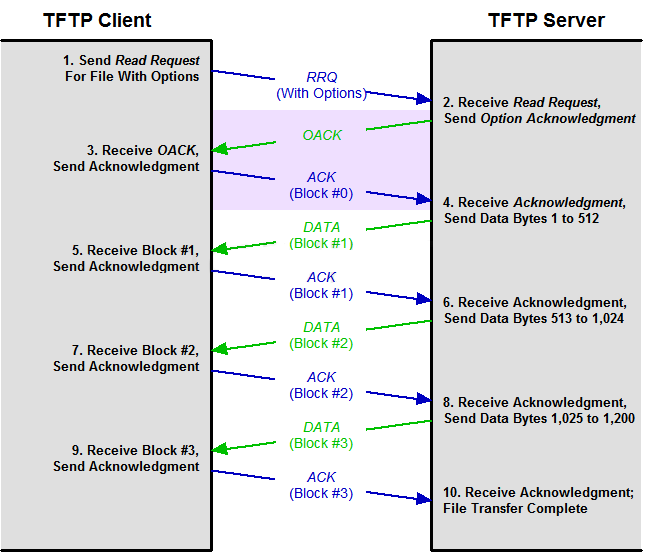

Ponieważ TFTP opiera się na zastosowaniu niższego protokołu transportu UDP, w którym połączenie nie jest dostarczane, zadanie naśladowania połączenia staje się prerogatywą protokołu zewnętrznego, w naszym przypadku TFTP. Problem polega na tym, że w większości przypadków ekrany inter -SYWN nie są w stanie zidentyfikować połączeń zainicjowanych przez protokół TFTP, więc nie jest w stanie pominąć tego rodzaju ruchu.

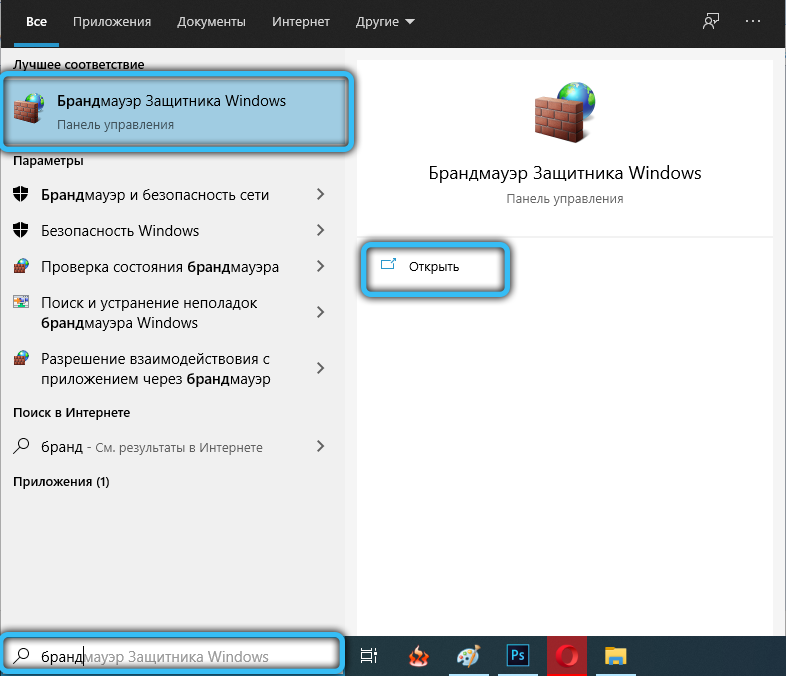

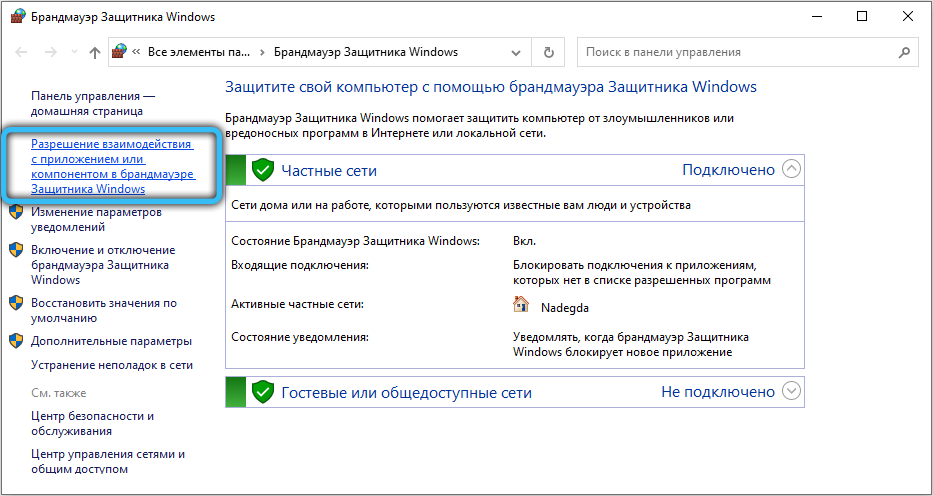

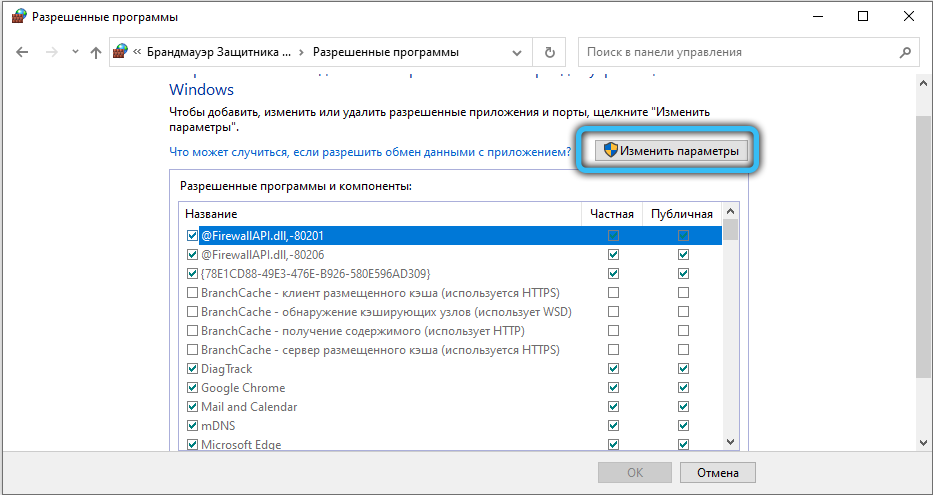

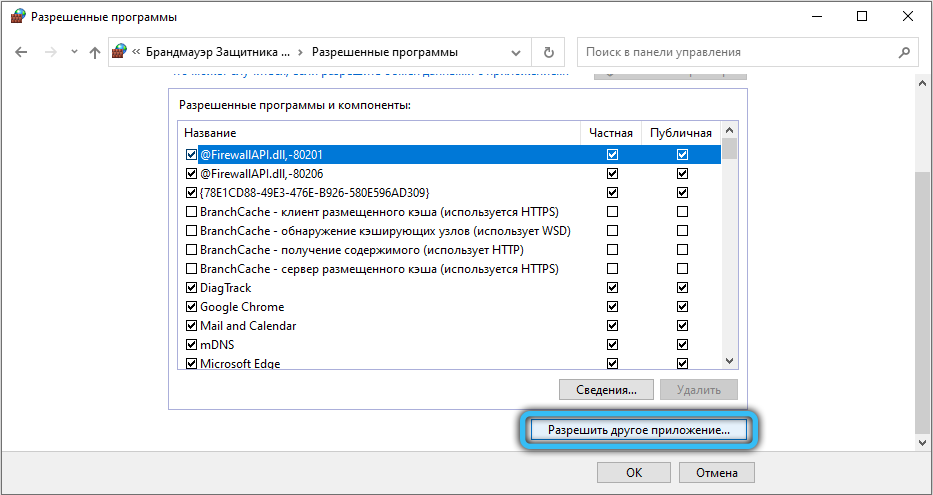

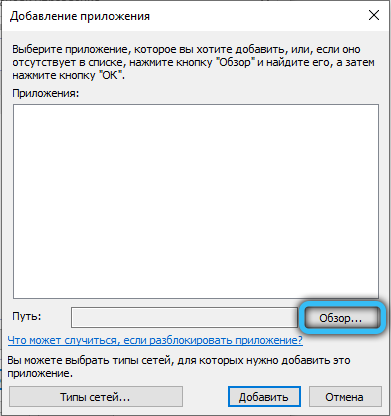

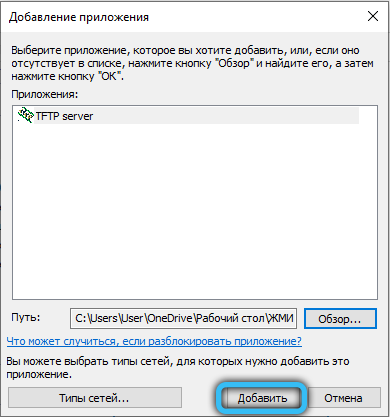

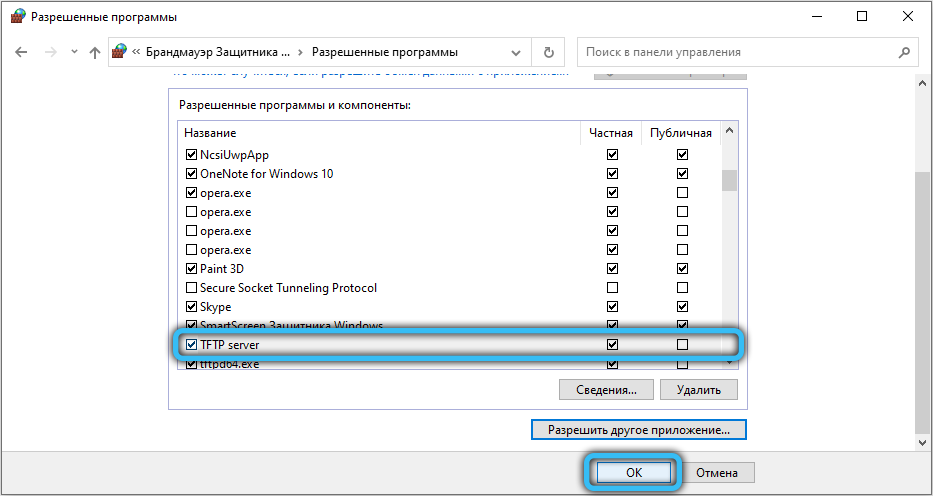

Ale jeśli serwer TFTP znajduje się w bezpiecznej sieci, a urządzenia klientów znajdują się przed zaporą, to nie powinno być żadnych problemów, ale musisz wprowadzić zmiany w ustawieniach zapory:

- Konieczne jest dodanie reguły transportu pakietów danych z ikony zewnętrznej do adresu serwera TFTP określonego w konfiguracji programu (przez serwer Port 69 TFTP);

- Zezwalaj na ruch przekierowania z sieci wewnętrznej na zewnętrzny adres IP.

W większości routerów, podczas przesyłania danych z bezpieczniejszej sieci do mniej chronionego problemu, nie ma żadnych problemów, ale gdy jest konieczne wykonanie przeciwnego zadania, będzie to po prostu wymagane do wykonywania powyższych działań.

Problem polega na tym, że nie wszystkie routery/routery sieciowe pozwalają na wykonanie takich ustawień. Ale wiele z nich jest wyposażonych w funkcję przeglądania ruchu skierowanego za pomocą protokołu TFTP, podczas gdy są w stanie dynamicznie zmienić tabelę nadawczą, umożliwiając pominięcie z zewnątrz, przechodzenie do sieci lokalnej. Aby skonfigurować zaporę routera Cisco PIX, musisz wykonać polecenie Protocol Protocol TFTP.

Istnieje alternatywny sposób rozwiązania problemu: możesz zobowiązać serwer TFTP do korzystania z portu 69 w dwóch kierunkach, nie tylko do otrzymywania żądań pochodzących od klientów, ale także do wysyłania im odpowiedzi na nie. Następnie zapora będzie mogła prawidłowo przetwarzać oba rodzaje żądań, kierowane przez rekordy dostępne w tabeli transmisji.

Tak więc, aby skonfigurować w ten sposób serwer Winagents TFTP, w ustawieniach programu konieczne jest zainstalowanie kontroli -przeciwnie do opcji obsługi zapory zapory.

Serwer TFTP

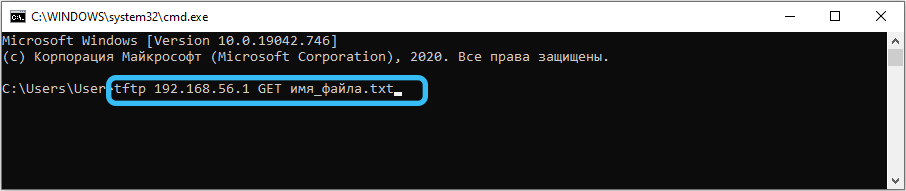

Aby sprawdzić, czy TFTP serwera działa, wystarczy skopiować plik z serwera do sprzętu klienta.

Aby to zrobić, musisz uruchomić konsolę na kliencie, a następnie wykonać polecenie TFTP 192.168.1.35 Zdobądź . Jeśli wszystko jest skonfigurowane poprawnie, po przerwie, podczas których następuje transmisja danych, określony plik powinien pojawić się na sprzęcie klienta.

Zauważ, że kopiowanie zostanie wykonane do katalogu, w którym konsola została uruchomiona, jeśli inna ścieżka nie jest wskazana w ustawieniach programu. Ale nie wszystkie narzędzia mają takie ustawienia. Na przykład, jeśli używasz serwera TFTP Winagents, musisz wykonać dwa polecenia w szeregu:

- PŁYTA CD;

- TFTP168.1.35 Zdobądź .

W takim przypadku kopiowanie zostanie wykonane do określonego katalogu.

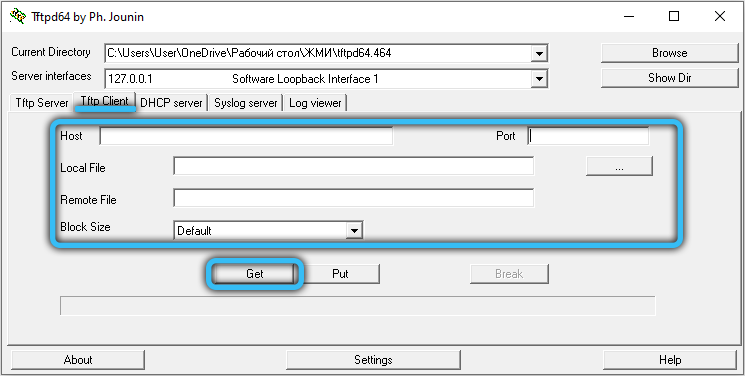

W narzędzia TFTPD32 kopiowanie będzie wyglądać nieco inaczej. W samochodzie klienta należy uruchomić aplikację, otworzyć w niej kartę TFTPClient, a następnie określić adres IP serwera, a następnie nazwę pliku, który zamierzamy pobrać. Możesz zapisać go pod inną nazwą, wskazując to w odpowiednim wierszu ustawień. Po zakończeniu wszystkich przygotowań kliknij przycisk Pobierz i poczekaj na wyniki operacji.

Jak widać, użycie serwera TFTP nie ustawia nierozpuszczalnych zadań dla użytkownika, z wyjątkiem dostępu do sieci lokalnej. Ale w tych przypadkach istnieją inne, bardziej chronione i bezpieczne protokoły sieciowe.

- « Instalacja i ustawienie wózka widłowego dla Smart TV

- NX Nomachine - Jak skonfigurować i używać zdalnego dostępu do komputera »