Proces konfiguracji i używania przez Google Authenticator

- 2185

- 128

- Gracja Piekarski

Google, Monopolizując rynek oprogramowania dla różnych widm, z powodzeniem wdraża wiele swoich projektów. Oprócz wszystkich znanych rodzajów w formie klienta pocztowego lub usługi wyszukiwania, istnieje wiele różnych projektów i rodzajów oprogramowania, które są niezwykle przydatne dla zwykłego użytkownika. Jednym z tych przydatnych produktów jest aplikacja dla urządzeń mobilnych o nazwie Google Authenticator, która jednak nie otrzymała godnej i zasłużonej uwagi wśród konsumentów, takich jak powyższy klient pocztowy. W tym artykule porozmawiamy o tej niezasłużonej uwagi rozwoju od giganta i lidera wśród firm programistycznych „Google”.

Cel i procedura instalacji

„Google Authenticator” to produkt z kategorii „narzędzi bezpieczeństwa”, który implementuje dane osobowe, wdrażając dwustopniowy system uwierzytelniania. Esencja tej aplikacji jest tak prosta, jak to możliwe. Użytkownik do uzyskania autoryzowanego przyjęcia na wszelkie dane osobowe, z wyjątkiem danych autoryzacji (login i hasło), wprowadza organ potwierdzający organ, który sam użytkownik wymyślił lub wygenerował. Takie dwustopniowe uwierzytelnianie umożliwia stłumienie otrzymania nieautoryzowanego dostępu, jeśli główne dane autoryzacji były celowo lub nieumyślnie zagrożone. Oczywiście warto zauważyć, że korzystanie z tego oprogramowania wiąże się z pewną odpowiedzialnością od samego użytkownika.

Niestety, jeśli przeczytasz recenzje na temat rozważanego produktu, możesz znaleźć wielu użytkowników, którzy narzekają, że po resetowaniu ustawień występuje z trudnościami w przywróceniu dostępu do dowolnych niezbędnych zasobów sieciowych. W tych momentach pojawia się sama odpowiedzialność, co sugeruje, że przed jakąkolwiek ingerencją w obsługę systemu operacyjnego urządzenia mobilnego konieczne jest dbanie o bezpieczeństwo szyfrowania i przywracania dostępu. „Backap uratuje świat” - to stwierdzenie należy zawsze pamiętać w erze informacji.

Instalacja i ustawienie podstawowe

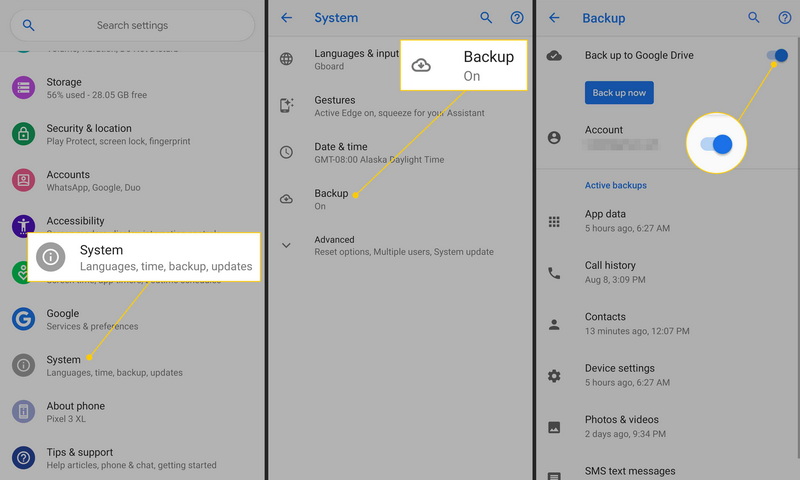

Aby rozpocząć instalację, musisz pobrać „Google Authenticator” w „Play Market” lub „App Store”, w zależności od używanego urządzenia i systemu operacyjnego. Procedura instalacji jest automatyczna, podobnie jak dla wszystkich produktów dostępnych w katalogach wymienionych sklepów, więc użytkownik może czekać tylko na zakończenie pobierania, instalacji i ostatecznie potwierdzić przejście kontroli bezpieczeństwa pobranej aplikacji. Dalsza procedura konfiguracyjna nie ma również wysokiej złożoności i wygląda w następujący sposób (dla przykładu systemu systemu Android):

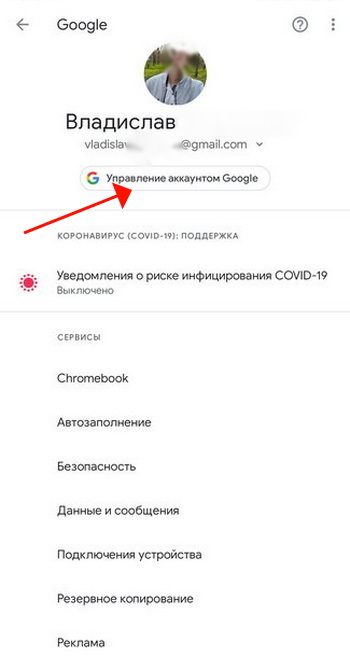

- Na urządzeniu z systemem operacyjnym Android otwórz „Ustawienia” i przejdź do sekcji „Google” -„zarządzanie kontami Google”;

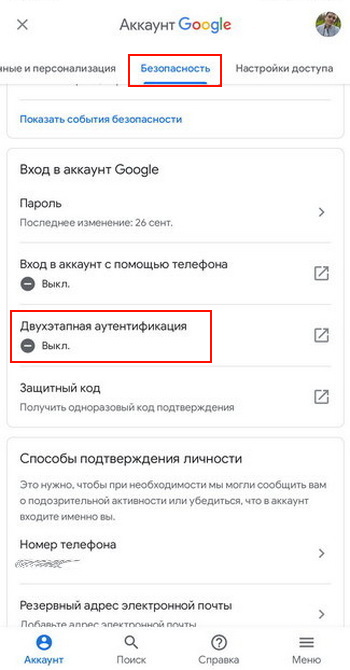

- Następnie przejdź do podsekcji bezpieczeństwa i wybierz wejście na konto Google;

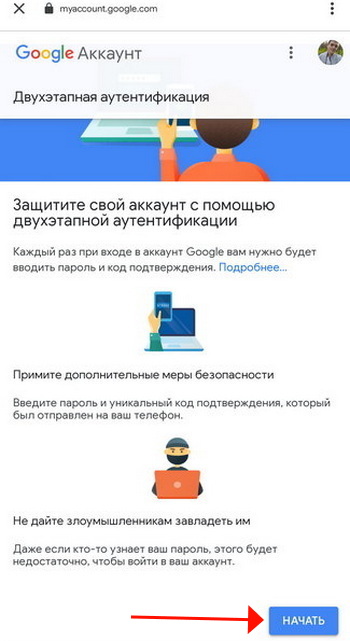

- Włącz parametr „Uwierzytelnianie dwustopowe”, a na żądanie, potwierdź wprowadzenie danych autoryzacji do konta Google;

- Można to zrobić, na przykład za pomocą komputera i przeglądarki internetowej, gdzie wystarczy zalogować.

Po potwierdzeniu jest to, że wszystkie manipulacje zakończyły się powodzeniem, powinieneś przejść do rozważanego dostępu za pomocą uwierzytelniacza Google, a to będzie trzeba zrobić:

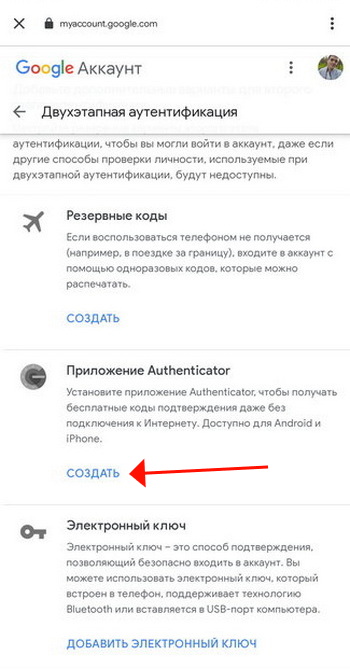

- Przejdź do ustawień konta i w proponowanych opcjach dla drugiego etapu, wybierz „Authenticator Application”;

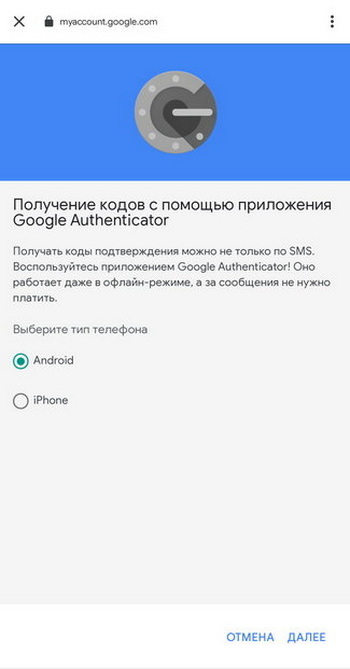

- Wybierz typ używanego telefonu - „Android” lub „iPhone”;

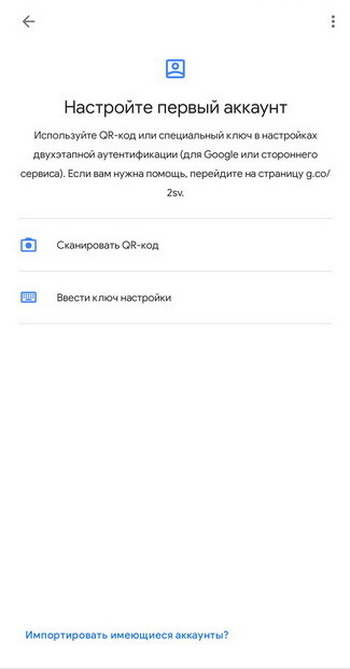

- W następnym kroku zostanie zaproponowany przez skaner kodu QR, aby skanować wygenerowany kod za pomocą samej aplikacji na urządzeniu mobilnym;

- Otwórz aplikację i wybierz sekcję „Dodaj konto”, a następnie wybierz „Zeskanuj kod kreskowy” lub „Wprowadź klucz”, w zależności od tego, co zostało aktywowane w powyższym etapie;

- Podsumowując, potwierdź manipulacje w celu ukończenia ustawień.

Dalsze działania zależą od tego, który zasób wykorzystał rozważane uwierzytelnianie dwóch czynników. Na przykład do autoryzacji w „Gmailu.Com „musisz wprowadzić główny login i hasło oraz potwierdzić wejście z kodem, które zostanie wygenerowane w aplikacji na urządzeniu mobilnym. Ustawienia można uznać za zakończone.

Powrót do zdrowia

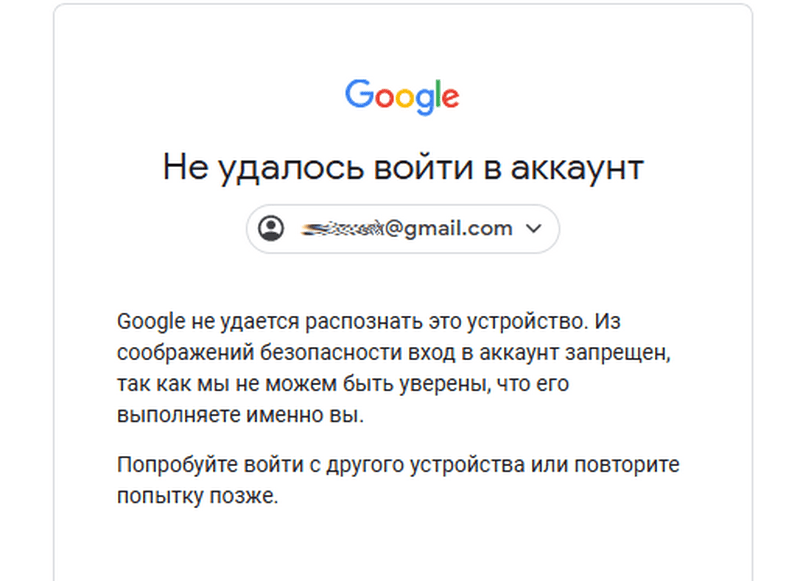

Powtórz jeszcze raz o odpowiedzialności, o której wspomniano już wcześniej. Jest przypisywany każdemu użytkownikowi w odniesieniu do wdrożenia środków w celu zapewnienia bezpieczeństwa jego danych. Biorąc to pod uwagę, należy pamiętać, że szczegóły tej aplikacji nie oznacza zachowania kodów/haseł na niektórych serwerach, ponieważ wszystko to jest zachowane tylko w pamięci telefonu lub tabletu, co z kolei prowadzi Niemożność przywrócenia danych, jeśli aplikacja zostanie usunięta lub ustawienia zostaną zresetowane do wartości fabrycznych. Stąd wniosek, że Google nie wdraża żadnych narzędzi do odbudowy, a wszystkie konsekwencje i możliwości uzyskania dostępu do dowolnej witryny (gdzie wcześniej używane uwierzytelnianie dwuskładnikowe) są przypisywane do barków rachunku konta i podawania Zasób sieciowy. Jeśli rozważana funkcjonalność została wykorzystana na stronach, które nie zapewniają dostępu do transakcji finansowych, prawdopodobne jest, że administracja przejdzie na spotkanie i po otrzymaniu określonych dowodów (zrzuty ekranu, zdjęcia, RPD) zapewni dostęp do konta. Sklepy internetowe lub usługi płatnicze są w tym przypadku bardzo niechętnie na spotkaniu, które należy wziąć pod uwagę.

Wniosek

Tak więc „Google Authenticator” to bezwarunkowo obiecujący rozwój, pomimo faktu, że został uruchomiony w 2010 roku. Ale jednocześnie jest to wystarczająca ilość surowego produktu, która wymaga obowiązkowych ulepszeń, szczególnie w celu zapewnienia dostępu do przywracania danych. Oczywiście taka funkcja zmniejszy faktyczne bezpieczeństwo, o które Google martwi się w tym produkcie, i do pewnego stopnia wyrównuje korzyści z aplikacji, ale zwiększy to liczbę aktywnych użytkowników. Ale czy Google chce zrezygnować z jakości ochrony w tej sprawie ze względu na pobieranie, jest to już pytanie retoryczne i tylko czas otrzyma odpowiedź.

https: // www.Youtube.Com/Watch?V = H0BPFRODEAK