Prawidłowe wykorzystanie powodów podstawowych programów bezpieczeństwa do śledzenia złośliwego oprogramowania

- 2814

- 426

- Janusz Baranowski

Nawet najlepsze antywirusy są czasem dość lojalne wobec aplikacji reklamowych i nie widzą w nich żadnej szkody. Niemniej jednak użytkownik nie jest bardzo zadowolony, że stale obserwuje banery pop i zamyka okna. Aby śledzić oprogramowanie odpowiedzialne za ich wygląd, opracowano specjalne aplikacje kompatybilne z zaporą zapory. Jednym z nich jest powód podstawowy bezpieczeństwo: wtedy możesz przeczytać bardziej szczegółowo jego umiejętności i funkcje.

Jak pobrać rozum Core Security i w razie potrzeby usunąć program

Jakiś czas temu, powód Core Security został dystrybuowany bezpłatnie, teraz podczas wizyty na oficjalnej stronie zobaczysz, że jest to warte pieniędzy - proszą o 29 USD rocznie na program (około 1800 rubli). Istnieją pirackie wersje oferowane w formie archiwów, torrentów i plików exe, ale one mają one określone ryzyko - zamiast ochrony można uzyskać dodatkowe problemy.

Na szczęście programiści oferują 30 -dniową wersję demonstracyjną, która, nawiasem mówiąc, nie przestaje działać po tym okresie - po prostu traci niektóre funkcje. Jest łatwy do zainstalowania, a w razie potrzeby przedłużenie licencji na zapłatę. To dzieje się w ten sposób:

- Musisz przejść na stronę przyczyny bezpieczeństwa.i zauważ, że dodatkowe nazwy nie powinny być podłączone do domeny.

- Kliknij link do wyrażenia: Pobierz za darmo, aby pobrać wersję próbną lub wyświetlić wszystkie produkty, aby zobaczyć inne pakiety.

- Po zakończeniu obciążenia kliknij plik i pozwól mu wprowadzić zmiany.

- Wybierz język, kliknij „Zainstaluj” i poczekaj, aż pakiet zostanie rozpakowany.

- System powiadomi Cię o udanej instalacji.

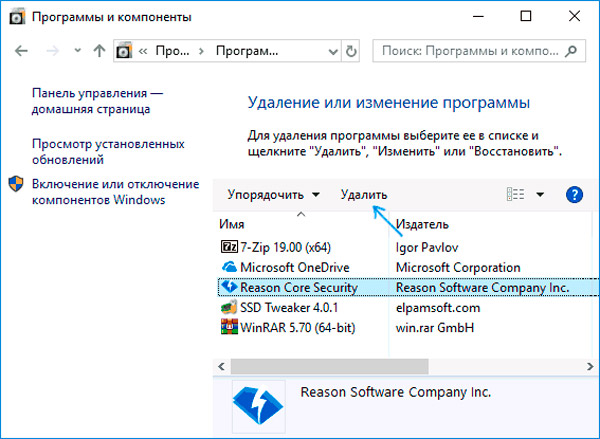

Teraz zastanów się, jak usunąć program:

- Jeśli masz system Windows 7, naciśnij sterowanie panelem Start-Control-program-UNINSTALL program, wybierz odpowiedni z listy i kliknij „Usuń” u góry.

- Jeśli masz system Windows 8/10, lepiej jest otworzyć „Wyszukaj”, napój się tam: „Panel sterowania” (klasyczna aplikacja) i zrobić to samo.

Jeśli z jakiegoś powodu nie chce się uczestniczyć, wypróbuj następujące czynności:

- Otwórz „przewodnik” lub „start”, znajdź „komputer”, kliknij go za pomocą dodatkowego przycisku myszy i przejdź do sekcji „Administracja” - „serwis”. Jeśli przyczyną bezpieczeństwa podstawowego znajduje się na liście, musisz go kliknąć i wybrać „Zatrzymaj”. Następnie możesz przejść do standardowej procedury deinstal.

- Кога по mięśnia не онарживается в качестве установленнy, можно попро Zyś. Zobaczysz okno z pytaniem, jeśli chcesz usunąć oprogramowanie. Po reakcji afirmatywnej rozpocznie się proces deinstal.

- Możesz także użyć narzędzia odinstalowanego. Jego interfejs wygląda prawie tak samo jak sekcja systemowa „Programy usuwania”, ale jest specjalny przycisk z obrazem miotły i napis „wymuszone usunięcie”. Wybierz rozum Core Security i kliknij tę ikonę, a następnie ponownie uruchom komputer.

Zakładka Cettle dla skutecznej ochrony systemu

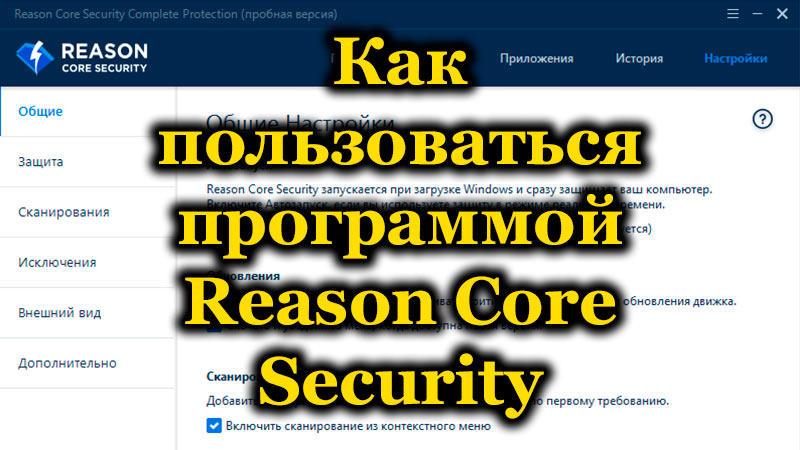

Korzystanie z zabezpieczeń podstawowych

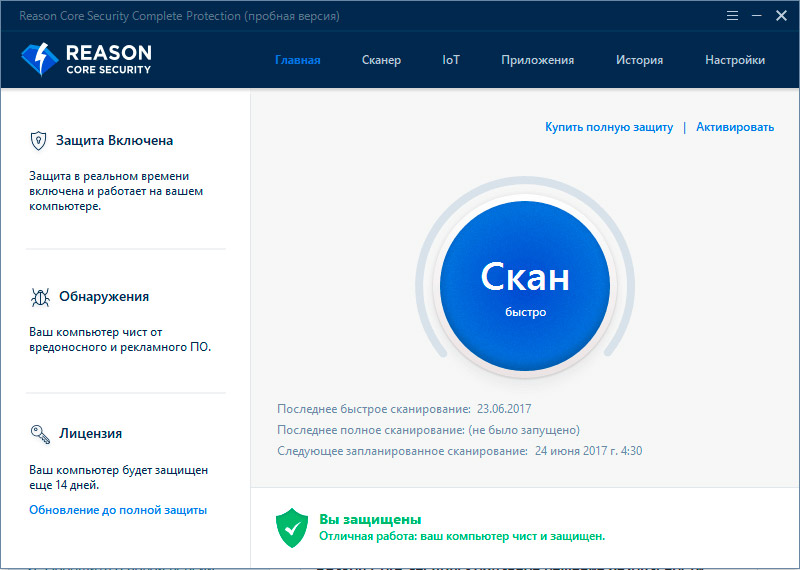

Domyślnie program jest dodawany do Autorun i zaczyna się od systemu, aby stale kontrolować inne aplikacje. Jeśli nie jest to dla Ciebie odpowiednie, kliknij Win+R i wejdź do wyświetlonej linii: Msconfig. Zobaczysz przed sobą listę całego oprogramowania w obciążeniu autobusowym i możesz usunąć nadmiar. Ale w tym przypadku będziesz musiał okresowo rozpocząć rozum podstawowy bezpieczeństwo i ręcznie sprawdzić aplikacje.

Po otwarciu okna programu, a następnie u góry i po lewej, możesz zobaczyć wszystkie sekcje i narzędzia do pracy z aplikacjami:

- „Skaner” u góry pozwala sprawdzić obecny stan komputera i obecność groźnego oprogramowania. Po prostu zacznij i poczekaj na wyniki, jeśli nie wiesz, który z nich był przyczyną dziwnego zachowania komputera.

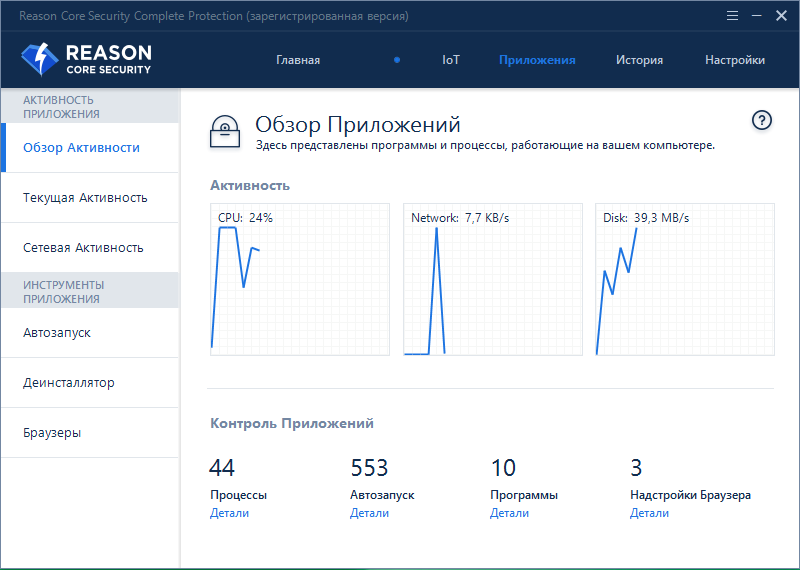

- Górna aplikacja „Aplikacja” to lista wszystkiego dla Ciebie, która jest zainstalowana, w tym ukryta, i oznacza ją o znakach: „Istnieje zagrożenie”, „nie ma zagrożenia”.

- Po lewej stronie jest menu dla bezpośrednich manipulacji, samochod.

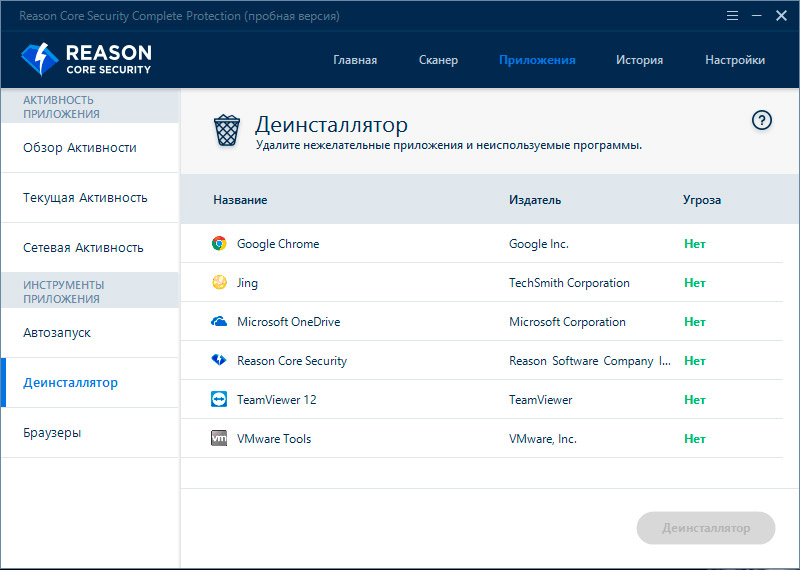

- „Deinstalos” może usunąć oprogramowanie, którego trudno było pozbyć standardowego sposobu.

- Karta przeglądarki wyświetli stronę początkową, rozszerzenie, ustawienia i oprogramowanie, które wpłynęły na zmianę strony głównej.

- IoT zawiera listę urządzeń podłączonych odpowiednio z twoją siecią internetową, oceniając je z punktu widzenia bezpieczeństwa.

- W „Historii” znajdziesz informacje o sprawdzaniach i problemach.

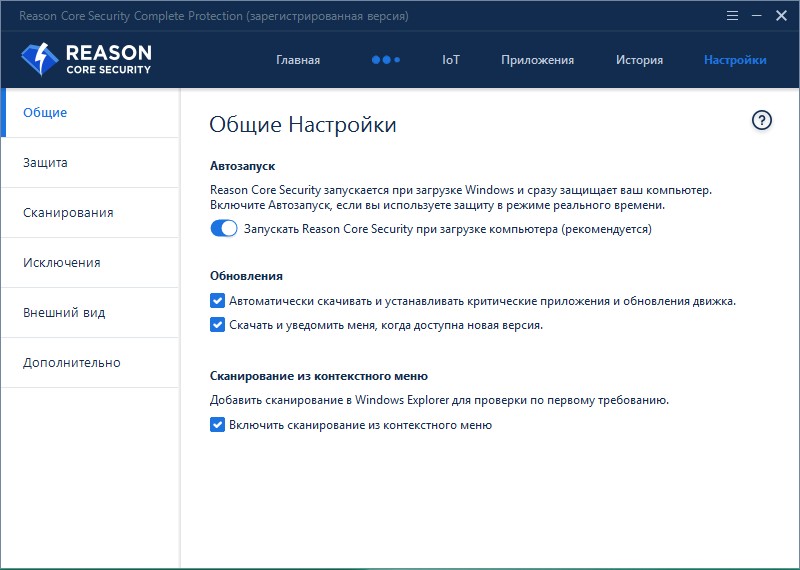

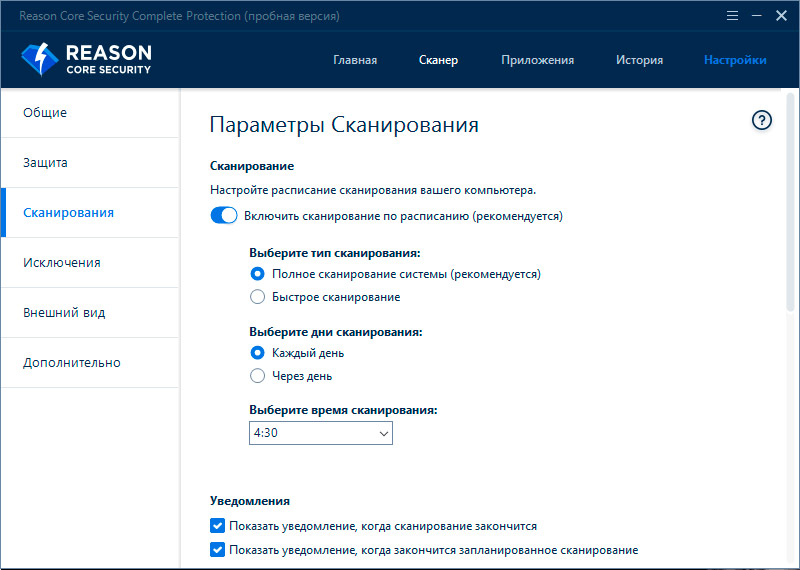

- W „Ustawieniach” możesz dodać lub usunąć oprogramowanie z kwarantanny, dostosować wyjątki itp. P.

Instrukcja w formie znaku zapytania jest dołączona do każdego elementu - naciśnij i przeczytaj informacje zainteresowane.

Również aplikacja może sprawdzić pobrane pliki, archiwa, torrenty i foldery: po prostu kliknij je za pomocą odpowiedniego przycisku i wybierz „Sprawdź za pomocą Security za przyczynę Core Security.