Ostrożność haking! Jak zrozumieć, że telefon jest zhakowany lub zarażony, jak znaleźć i usunąć wirusa

- 3314

- 870

- Pani Patrycjusz Sokołowski

Co to jest dla nas telefon komórkowy? To doradca, asystent, portfel, osobista sekretarz i trumna z naszymi sekretami w jednej „twarzy”. Ufamy mu najbardziej sekretne. Czasami wie o nas więcej niż najbliższy przyjaciel. I przerażające jest wyobrazić sobie, co może się stać, gdy ktoś trzeci zostaje wciśnięty w intymną przestrzeń osoby i urządzenia ... krakersa.

Dowiemy się, jak zrozumieć, że telefon na Androidzie i iOS jest zhakowany lub zarażony złośliwym. Jak znaleźć i usunąć wirusa z telefonu.

Treść

- Nie, synu, to nie jest fantazja

- Oznaki hakowania i infekcji urządzenia mobilnego

- Jak zrozumieć, że aplikacja może za Ciebie szpiegować

- Jak usunąć wirusa z telefonu

- Jeśli złośliwość nie zostanie usunięta

- Jak zmniejszyć prawdopodobieństwo infekcji i hakowania telefonu komórkowego

Nie, synu, to nie jest fantazja

Być może wszyscy właściciele smartfonów i tabletów słyszeli o istnieniu mobilnych szkodliwych programów, ale wielu, niestety, nie wierzy w nich. Na przykład Android to Linux, którego wirusy nie są okropne, a zamknięte jabłko jest zbyt duże na zębach. W rzeczywistości złośliwe oprogramowanie (nie chodzi o klasyczne wirusy) może zainfekować dowolne platformy. 95% infekcji spada na Androida. Pod tym względem iOS są lepsi, ale złośliwe ludzie są miłośnikami „gryzących jabłek”, jeśli atakują, jest to zawsze nieoczekiwanie (właściciel uważa, że urządzenie jest bezpieczne) i pojawia się tam, gdzie się nie spodziewał: od oficjalnych sklepów z treściami.

Największe zniszczenie zagraża zrootowanym i jailbrowanym urządzeniom - im więcej praw samodzielnie obdarzył, tym głębiej można wdrożyć szkodliwy program. Ale większość złośliwego oprogramowania, aby wyrządzić ci poważne szkody, nie potrzebuj uprawnień. Zatem nieszkodowa aplikacja z reklamą w środku może przekierować Cię do zasobu phishingowego, który ukradnie Twoje dane.

Oznaki hakowania i infekcji urządzenia mobilnego

Poniższe objawy wskazują, że telefon lub tablet został poddany atakowi wirusowego lub hakera:

- Samo urządzenie obejmuje funkcje komunikacyjne Wi-Fi, odłączone karty SIM, GPS itp.

- Pojawiają się aplikacje, których nie można usunąć. Lub po usunięciu są przywrócone.

- Aplikacje są pobierane i instalowane spontanicznie.

- Reklama otwiera się bezpośrednio na komputerze i nie ma żadnego związku z żadnym programem. Może być „ukierunkowane”, to znaczy, odpowiada zapytaczom wyszukiwania i po prostu wypowiedzianym słowom w pobliżu telefonu. Z reguły bardzo agresywne i obsesyjne.

- W historii połączeń i SMS -ów występują wychodzące wyzwania nieznanych liczb (płatne).

- Poszczególne funkcje urządzenia są blokowane, aplikacje przestają uruchomić, przyciski są naciśnięte, elementy menu znikają w ustawieniach. Pojawia się błędy przekazywania. Ustawienia bezpieczeństwa zmieniają się spontanicznie (debugowanie USB jest włączone, może instalować programy z nieznanych źródeł itp. P.)

- Zablokowane, stale zamknięte lub całkowicie usuwane program antywirusowy. Instalacja antywirusów z rynku jest zablokowana.

- Program antywirusowy informuje Cię o infekcji, ale nie może się z tym poradzić.

- Przeglądarka spontanicznie otwiera stronę internetową wątpliwej treści (kasyno, dziewczyny itp. P.).

- Pieniądze są odpisane z salda telefonu. Zapłacone subskrypcje usług i usług, które nie są powiązane z operatorem mobilnym, są aktywowane.

- Projektowanie środowiska pracy zmienia się.

- Urządzenie jest w pełni zablokowane, a na ekranie wyświetlany jest komunikat, wymagający zapłaty okupu za odblokowanie.

- Bateria jest rozładowana znacznie szybciej niż zwykle. Gadżet spowalnia, zamraża i nagrzewa się nawet podczas snu.

- Przechowywanie jest wypełnione niezrozumiałe co, czyszczenie nie pomaga ani nie pomaga przez krótki czas.

Zdarza się, że infekcja nie objawia się w żaden sposób, ale użytkownik dowiaduje się tylko o dewastacji rachunków bankowych lub kradzieży rachunków.

Jak zrozumieć, że aplikacja może za Ciebie szpiegować

Złośliwe programy najczęściej spadają na urządzenia z Androidem ze źródeł trzeciej części - strony w Internecie, zainfekowany komputer itp. D., Omijanie Google Play. Wręcz przeciwnie, głównym kanałem ich dystrybucji są oficjalne sklepy z treściami. Oczywiście, wszystkie załadowane aplikacje są moderacja, ale absolutnie nieprzeniknione filtry nie istnieją.

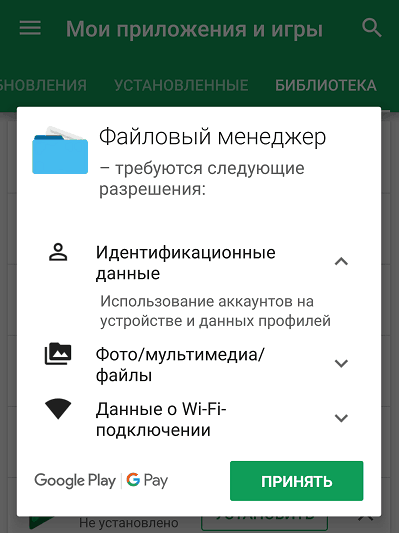

Zastosowania SHPIO i inne złośliwe są często maskowane w czymś bezpiecznym, a nawet mogą mieć przydatną funkcjonalność. Jednak ich głównym zadaniem jest zebranie informacji o tobie, a do tego potrzebują specjalnych pozwolenie, Nadmierne dla potrzeb normalnego programu. Na przykład, jeśli aplikacja zrzut ekranu wymaga dostępu do aparatu, Wi-Fi, mikrofonu, kontaktów i połączeń, wyraźnie będzie to nie tylko zrobić zrzuty ekranu.

Wiele normalnych aplikacji gromadzi informacje o systemie i urządzeniu, przeprowadza dziennik ich pracy i przesyła te informacje do programisty, ale dane osobowe właściciela aparatu, z którym nie wchodzą w interakcje, są dla nich tabu dla nich.

Jak usunąć wirusa z telefonu

Ta instrukcja będzie bardziej przydatna dla właścicieli elektronicznych „zwierząt domowych” na iPhone'ach na Androidzie lub Jailbrack. Na urządzeniach mobilnych Apple bez praw super -użytkownika zwykle wystarczy usunąć podejrzany program z systemami.

Działania opisane poniżej pomogą ci nie tylko znaleźć i zniszczyć szkodliwe oprogramowanie, ale także zminimalizować wyrządzone im szkody. Główna część metod ma zastosowanie tylko do Androida, ponieważ znacznie częściej podlega takim nieszczęściom.

- Zainstaluj antywirus na urządzeniu i zeskanuj pamięć (jeśli jest już zainstalowana, jeśli to możliwe, zaktuń bazę). Jeśli nie tylko znajdzie, ale także bronić infekcji, możesz uznać siebie za szczęście. W około połowie przypadków antywirus nie radzi sobie z Zlovred, chociaż określa swoje imię i lokalizację, co umożliwia ręczne usunięcie.

Uwaga! Jeśli telefon jest zainfekowany, nie uruchamiaj się, ale lepiej jest tymczasowo usunąć z niego portfele elektroniczne i bank mobilny.

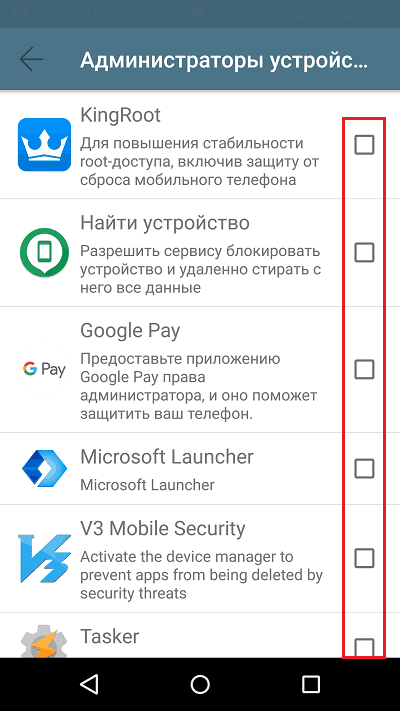

- Wirusy Androida uwielbiają wyznaczyć się do administratorów urządzenia - daje im to większy autorytet i uniemożliwia im usuwanie. Jest to również jeden z powodów, dla których antywirus nie może poradzić sobie z infekcją, więc zadaniem jest pozbawienie go statusu administracyjnego.

Otwórz ustawienia gadżetów, przejdź do sekcji ”Dane osobiste" I "Bezpieczeństwo". Otwórz podsekcję "Administratorów urządzeń„I usuń DAW wręcz przeciwnie do tego, co skarci się antywirus lub wszystkie programy nieznane. Następnie zacznij powtarzające się skanowanie lub ręcznie usuń zło, znajdując je w sekcji ”Aplikacje".

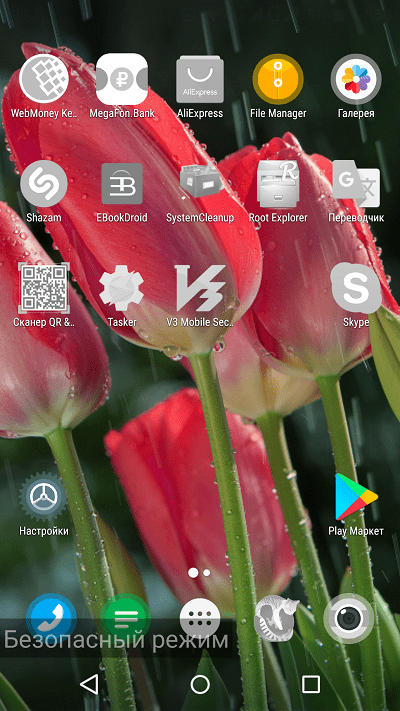

- Jeśli na przykład złośliwe oprogramowanie zablokowało część funkcji telefonu, wyłączyło możliwość przejścia do ustawień, spróbuj je usunąć w trybie awaryjnym. W trybie awaryjnym Androida działają tylko aplikacje systemowe, a wirus nie będzie w stanie zakłócać jego usuwania.

Wejście do trybu awaryjnego na różnych urządzeniach jest wykonywane na swój sposób. Na telefonach z Androidem 4.1 i wyżej naciśnij przycisk zasilania. Gdy pojawi się okno wyboru okna, przyklej i przytrzymaj palcem ”Odłącz moc„Dopóki nie zobaczysz oferty”Przejdź do trybu awaryjnego". Jeśli masz starszą wersję Androida lub funkcja jest blokowana, aby pobrać wstępnie skierowane z urządzenia w trybie awaryjnym, wraz z przyciskiem zasilania, powinieneś zacisnąć huśtawka głośności od zmniejszenia. Ta kombinacja jest najczęściej używana, ale istnieją urządzenia, na których musisz nacisnąć inne przyciski.

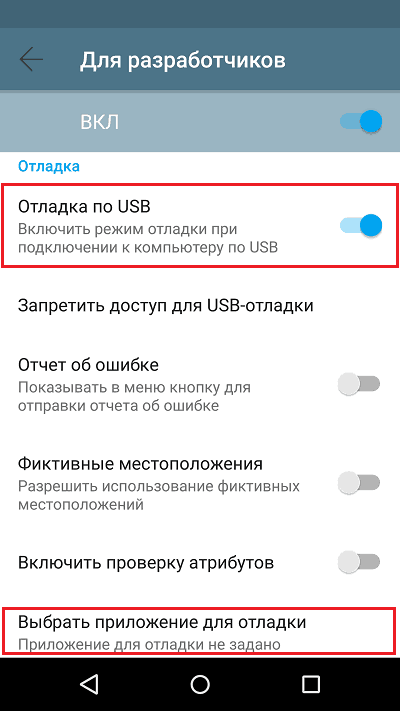

- Malies z możliwością blokowania funkcji systemowych czasami przepisuje sobie aplikacje do debugowania.

Aby usunąć nieproszony gość z listy debuggerów, otwórz w ustawieniach sekcji urządzenia ”Dla programistów". Na wielu oprogramowaniach jest domyślnie ukryty. Aby się w to dostać, przejdź do zakładki ”O telefonie" Lub "O tablecie„Znajdź przedmiot”Numer montażu„I zacznij szybko dotykać palca, aż do powiadomienia, że zostałeś programistą. W sekcji programistów znajdź przedmiot ”Wnioski o debugowanie„(Na twoim oprogramowaniu można go nazwać trochę inaczej) i usunąć wszystko nieznane z listy debuggerów.

- Jeśli złośliwe oprogramowanie nie pozwala na antywirus na urządzeniu lub zapobiega jego działaniu, możesz skanować telefon za pomocą programu antywirusowego stojącego na komputerze.

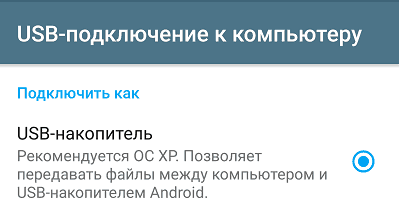

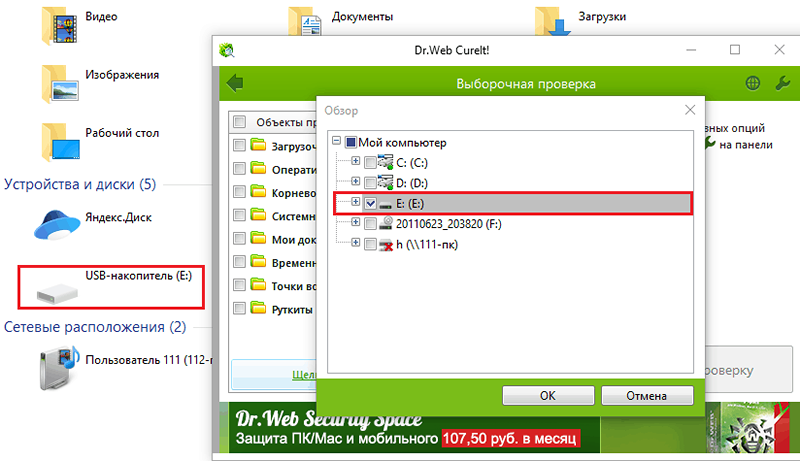

Aby sprawdzić urządzenie pod kątem wirusów za pośrednictwem komputera, włącz w sekcji ”Dla programistów"Urządzenie przenośne Debugowanie przez USB i podłącz go do kabla do komputera Jak dysk USB.

Ponadto w przewodzie systemu operacyjnego PC pojawi się 1 lub 2 nowe dyski - pamięć telefonu i instalowana w nim karta SD (jeśli istnieje). Uruchom antywirus i zeskanuj te sekcje.

Po usunięciu wirusa należy zmienić hasła wszystkich kont sieciowych używanych w telefonie!

Jeśli złośliwość nie zostanie usunięta

Niektóre wirusy mobilne są niezwykle trudne do usunięcia. Lub w ogóle nie poddawaj się, gdy są głęboko wbudowane w system. Jest to wynik infekcji zrootowanego lub jailbrowanego urządzenia, gdy złośliwy program otrzymuje bez przeszkód dostęp do prawie wszystkich obiektów i danych. Zdarza się również, że wirus (zwykle szpieg i typ reklamy) wchodzi do urządzenia z oprogramowaniem układowym, nie tylko niestandardowym (nieoficjalnym), które sam użytkownik zainstalował, ale także fabrykę.

Aby zwalczyć szczególnie wytrwałość złośliwie, stosuje się 2 metody - wycofanie systemu do ustawień fabrycznych z usuwaniem i miganiem danych użytkownika.

Na telefonach i tabletach, w których uzyskane są prawa super -użytkownika, cofanie ustawień fabrycznych z reguły jest nieskuteczne.

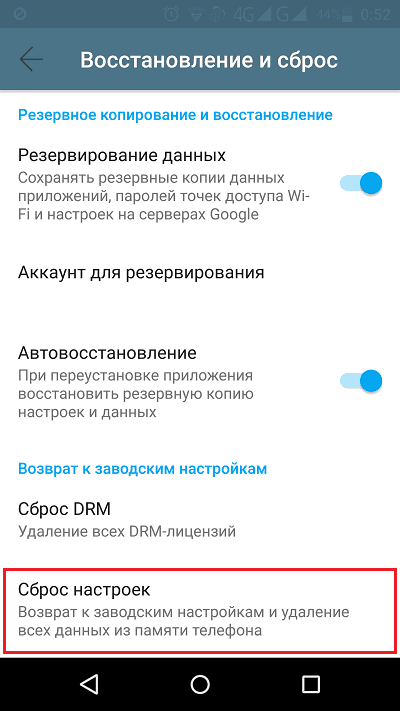

Na Androidzie reset instalacji fabrycznych jest wykonany z narzędzia ”Ustawienia„I sekcja”Zresetuj i przywracanie". Opcja jest wywoływana "Wróć do ustawień fabrycznych„Lub jakoś wygląda. Nie zapomnij o tym, aby zachować wszystkie cenne dane z pamięci telefonu do innego medium przed tym, ponieważ podczas wypisu zostaną usunięte.

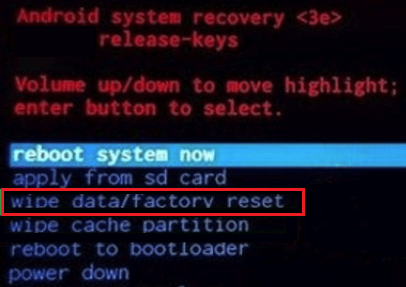

Jeśli wirus zablokował obciążenie lub wyłączył funkcję rozładowania, możesz przywrócić urządzenie z Androidem dla ustawień fabrycznych za pośrednictwem menu odzyskiwania. Dla tego:

- Wyłącz urządzenie, naciskając przycisk.

- Włącz ponownie, trzymając kombinację przycisków do twardego resetowania. Na niektórych urządzeniach są to przyciski mocy i wzrost objętości, na innych - redukcja mocy i objętości, na trzecim, musisz nacisnąć przycisk „Home”, czwarty ma specjalny utopiony przycisk „Resetuj” itp. D. Co dokładnie powinieneś cię naciskać, możesz nauczyć się z instrukcji urządzenia.

- Wprowadzając odzyskiwanie, wybierz opcję "wytrzeć Dane/Fabryka Resetowanie".

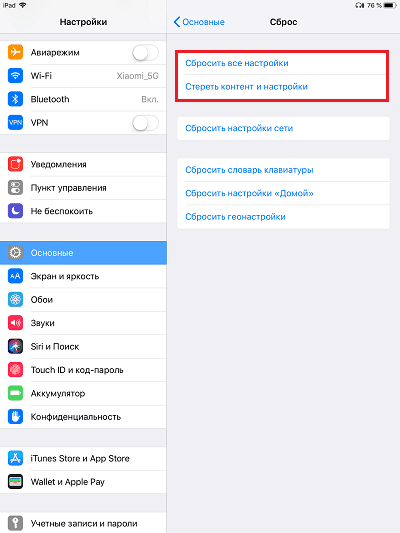

Na iOS funkcja rozładowania znajduje się w sekcji ”Podstawowy". Łagodniejsza opcja to "Zresetuj wszystkie ustawienia". Pomaga przywrócić system, gdy wirus jest już usunięty, ponieważ powraca do początkowego tuningu, bez wpływu na treść. Twarda opcja - "Wytrzyj ustawienia i treść„Deleys aplikacje i pliki użytkowników, a także anuluje wszystkie zmiany.

W przypadku braku efektu twardego resetowania pozostaje ostatnie narzędzie - miganie urządzenia, co jest równoważne ponowne zainstalowanie systemu operacyjnego na komputerze. Alternatywy dla fabrycznego oprogramowania dla wielu popularnych urządzeń z Androidem są łatwo na odpowiednich forach wraz z oprogramowaniem instalacyjnym i instrukcjami, ale jeśli nie chcesz podejmować ryzyka (w przypadku nieudanego migania, telefon może udawać, że „cegła”) będzie „cegła”) Lepiej skontaktować się z usługą serwisową.

Jak zmniejszyć prawdopodobieństwo infekcji i hakowania telefonu komórkowego

- Zainstaluj oprogramowanie z oficjalnych sklepów z aplikacjami. Pliki wykonywalne załadowane z nieznanych źródeł, sprawdź z antywirusem przed uruchomieniem.

- Jeśli urządzenie zostanie uzyskane na urządzeniu, należy zainstalować program antywirusowy.

- Jeśli telefon wykonuje funkcje portfela, nie dawaj go nieznajomym, a jeśli dzieci go używają, ustal kontrolę rodzicielską.

- Zaktualizuj system operacyjny gadżetów w momencie wydania aktualizacji. Wiele złośliwych programów przestaje pracować nad nowymi wersjami oprogramowania układowego.

I pamiętaj, że twoje bezpieczeństwo jest w twoich rękach.

- « Windows od podstaw Jak przywrócić ustawienia systemu fabrycznego na laptopie

- Jak przesyłać aplikacje z pamięci wewnętrznej na kartę SD na Android »