Funkcje przechowywania w chmurze usług i prawidłowa procedura korzystania z

- 4101

- 980

- Roman Pawlik

Możliwości technologiczne nowoczesnych komputerów i urządzeń mobilnych od dawna przekraczają wszystkie możliwe i niepojęte marzenia o mieszkańcach poprzednich lat, jako „apetyt” danych użytkowników, który rośnie i rośnie każdego roku. Teraz niewiele osób może być już zaskoczonych smartfonem za 1000 USD, mając „napełnianie” nie gorsze niż większość współczesnych komputerów. Około 10 lat temu komputery o 500 GB były uważane za dysk twardy prawie elementy luksusu, nie wspominając o 1 TB lub pierwszych odmianach napędów SSD. A potem minęły te 10 lat, a zwykłe dyski flash USB z samym terabajte „na pokładzie” lub smartfonom z 256 GB pamięci wewnętrznej są w sprzedaży. Ale czy ten tom i inne „uroki” współczesnych technologii stały się wystarczające. Oczywiście nie! Prośby rosną, popyt nie spada, pomimo wszystkich kryzysów finansowych, ale być może jest to na lepsze, ponieważ popyt powoduje propozycję. I jak wielu analityków mówi: „Handel jest silnikiem postępu technologicznego”.

Zalecenia dotyczące korzystania z przechowywania w chmurze.

Tak więc taki eyeliner otrzymał nie tylko „czerwone słowo”. W ramach rozważanego artykułu należy analizować usługi, po prostu wywoływane w celu „ugasowania głodu” w odniesieniu do braku wolnego miejsca na dyskach twardych komputerów i urządzeń mobilnych, zwanych „przechowywaniem w chmurze” i nazywanej „chmurą” w codziennym życiu. Jakie są ich korzyści, czy można bezpiecznie przechowywać tam dane, które usługi wybrać i jak skonfigurować? Wszystkie są kwestie, które zostaną rozpatrzone poniżej.

Historia rozwoju i cech

Nie ma powszechnie uznanego założyciela rozważanej technologii, ponieważ pierwsze skłonności i mniej więcej pomysły tematyczne były datowane w połowie XX wieku (1960.;. Loclaiders wielu nazywa założycielem, który zasiał nasiona wyglądu nowoczesnego Internetu. Inni eksperci wolą informatykę od Johna McCarthy'ego, który w mniej więcej w tym czasie (1961) zasugerował, że technologie komputerowe mogą i powinny dojść do systemu „dystrybucji komunalnej (sprzedaży)” w przyszłości, który w tamtych latach był spotykany chłodno, i tak był chłodno, i tak był chłodny i Do początku XXI wieku. Oczywiście w przyszłości różne pomysły i zmiany brzmiały wielokrotnie, ale brzmiały tylko bez oferowania szczegółów.

Zmieniło się to z podstawą Salesforce, założonej w 1999 r. W celu wdrożenia wielu interesujących projektów, które obejmowały dystrybucję systemów CRM wyłącznie przez subskrypcję, z wyłączeniem faktycznej instalacji oprogramowania na komputerach końcowego użytkownika. Podobny system komputerowy nazywa się „SaaS”, to znaczy oprogramowanie jako usługa - oprogramowanie jako usługa. To ten okres można uznać za punkt wyjścia do rozwoju nowoczesnych technologii chmurowych. A rynek w chmurze został uznany za bardziej znany współczesnemu użytkownikowi w 2002 roku, z Amazon Web Services (AWS). Potem wszystko poszło na zgięte, ponieważ wielu „gigantów IT” chciało zdobyć swój udział na tak obiecującym rynku, który nadal trwa. Ostatnią rzeczą, na którą należy zwrócić uwagę w ramach historii tworzenia rozważanej funkcjonalności, jest krótko kompetentnie sformułowana tabela, ale jednocześnie wyraźnie pokazuje ścieżkę trzech etapów „chmur”:

| Nazwa sceny | Czas trwania | Publiczność |

| Pierwsze ryzyko | 2002-2011. | Firma gotowa na znaczne ryzyko |

| Zauważalne zainteresowanie | 2010-2013. | Aktywnie praktykujące firmy i użytkownicy, którzy zwrócili uwagę na cechy projektów komercyjnych |

| Główny trend | 2013 i do teraźniejszości | Większość firm i zwykłych użytkowników |

Krótko, ale, jak już wspomniano, jest to wyjątkowo jasne i wyraźnie.

Osobliwości

Esencja rozważanej technologii jest dość prosta. Załóżmy, że masz własny „dodatkowy” komputer z 500 GB bezpłatnej pamięci. Masz również 3 więcej urządzeń, które bardzo potrzebują wolnej przestrzeni na fizycznym popędu. Idąc w tej potrzebie tego potrójnego, „płytkie” 500 GB pierwszego komputera, które masz, wprowadzając je do sieci, ale podkreślając określony kwot dla każdego urządzenia, na przykład 100 GB. Dalsza zasada jest zrozumiała. Właściciel „Clouds” rozładowuje do Gigabytes, które mu dostarczono, pliki, które chce zapisać, tworząc w ten sposób ich kopię. Być może ten przykład jest nieco niegrzeczny i nie techniczny, ale podstawa pracy zasobów chmurowych jest właśnie w tym, tylko w nieporównywalnie na dużą skalę. Pozostałe niuanse techniczne, których niezliczone są (jeśli to możliwe) sekret, który jest całkiem zrozumiały, ponieważ dostawcy zobowiązują się do zapewnienia bezpieczeństwa i całkowitej poufności wszystkiego, co będzie w ich centrach przetwarzania danych.

Krytyka

Oczywiście pomysł porzucenia fizycznych przewoźników i pełnego dostępu do chronionego przechowywania z dowolnego miejsca na ziemi (gdzie jest Internet) jest niezwykle atrakcyjny, ale wszystko to w rzeczywistości to wszystko. Ogromne wykorzystanie „chmur” od dawna jest stale krytykowane przez ekspertów ds. Bezpieczeństwa informacji. Nie powinieneś traktować wszystkiego, co zostanie powiedziane później, w przypadku paranoi i pomysłów na światowy spisek, ponieważ są to tylko ogólne pytania, które każdy użytkownik powinien zadawać przed wybraniem jednego lub innego dostawcy. Pierwszą rzeczą, o której warto pomyśleć, jest to, w jaki sposób centra są chronione. Wyobraź sobie kompleks 2500 mieszkań, obszar o powierzchni 50 metrów kwadratowych, zatkany „pod gałkami ocznymi” z szafkami serwerowymi. Nie, to nie jest terytorium jakiegoś futurystycznego kompleksu mieszkaniowego, to tylko jedna data centrum Apple. Wszystko, co jest przenoszone do przechowywania Apple (i innego dostawcy), znajduje się fizycznie w mediach dostępnych w takich kompleksach. Największe centra dat nie są strzeżone nie gorsze niż najbardziej tajne obiekty wojskowe, a niektóre z nich są nawet uznawane za strategicznie ważne.

Drugie pytanie dotyczy tego, do kogo należy jednak do danych przechowywania. Jak wspomniano powyżej, wszystkie informacje przeniesione do przechowywania znajdują się na serwerach spółki dostawcy, ale czy ma prawo ją pozbyć. Oto główne pytanie. Na przykład w kontekście użycia „Dysku Google” wskazuje się, że „wszystkie prawa do własności intelektualnej w odniesieniu do ... ich właściciela pozostaje materiałami. Mówiąc najprościej, wszystko, co było twoje, pozostanie w ten sposób ”. Sam ustalasz, kto jest dostępny na obiektach dysku. Nie podajemy Twoich plików i danych stronom trzecim, z wyjątkiem okoliczności wymienionych w naszej polityce poufności. Ale w tej samej polityce istnieje punkt regulujący procedurę przekazywania informacji na rzecz stron trzecich w imieniu samej firmy:

Możemy dostarczyć dane osobowe podmiotom stowarzyszonym Google i innym zaufanym firmom i osobom do przetwarzania w imieniu Google. Takie przetwarzanie jest przeprowadzane zgodnie z naszymi instrukcjami, polityką poufności i innymi obowiązującymi wymogami dotyczącymi poufności i bezpieczeństwa. W szczególności firmy trzeciej firmy mogą wspierać użytkowników.

Ale istnieją jeszcze bardziej niejednoznaczne przepisy:

Możemy dostarczyć dane osobowe, które nie pozwalają zidentyfikować Ciebie, wszystkich użytkowników i naszych partnerów, takich jak wydawcy, reklamodawcy, programiści i posiadacze praw autorskich. Na przykład podajemy te informacje, aby użytkownicy mogli studiować trendy w korzystaniu z naszych usług. Ponadto zezwalamy poszczególnym partnerom na zbieranie informacji z przeglądarki lub urządzenia za pomocą naszych własnych plików cookie i innych technologii oraz korzystanie z nich do pokazania reklamy i oceny jego skuteczności. To znaczy biorąc pod uwagę wszystkie powyższe, staje się jasne, że w ten czy inny sposób, ale twoje dane wpadają w ręce stron trzecich. Pytania, co z nimi robią i czy można cię na nich zidentyfikować, nie ma już kluczowego znaczenia, fakt jest wystarczający.

Te fragmenty nie zostały dostarczone w celu przerażania cię i zniechęcenia do użycia technologii w tym artykule, ale w celu wyjaśnienia tego przed zaufaniem osobistym, być może narażającym dane powinny zapoznać się z warunkami korzystania z usługi. Należy również zrozumieć, że zapewnienie funkcjonowania nadmiaru centrów kosztuje kolosalne pieniądze. Dlatego jeśli jakaś usługa oferuje bezpłatne/nieograniczone lub „grosz”, dostęp do ich repozytorium, musisz zadać sobie pytanie: i co faktycznie funkcjonują. W tej sprawie wolne powinny się tylko odstraszyć.

TOP 5

Jak wspomniano wcześniej, istnieje wiele różnych zasobów i dostawców, którzy ciężko pracowali, aby zajmować własną niszę na „rynku chmurowym”. Z całej tej różnorodności należy wyróżnić tylko pięć najlepszych, które zostaną omówione później. Nie będzie zbyteczne zauważenie, że przedstawiciele tego topu dotarli tam do jakości świadczonych usług (które są testowane przez czas), uniwersalność i platformę krzyżową, „czystość” i bezpieczeństwo (o ile to możliwe w usługach usługowych rynek).

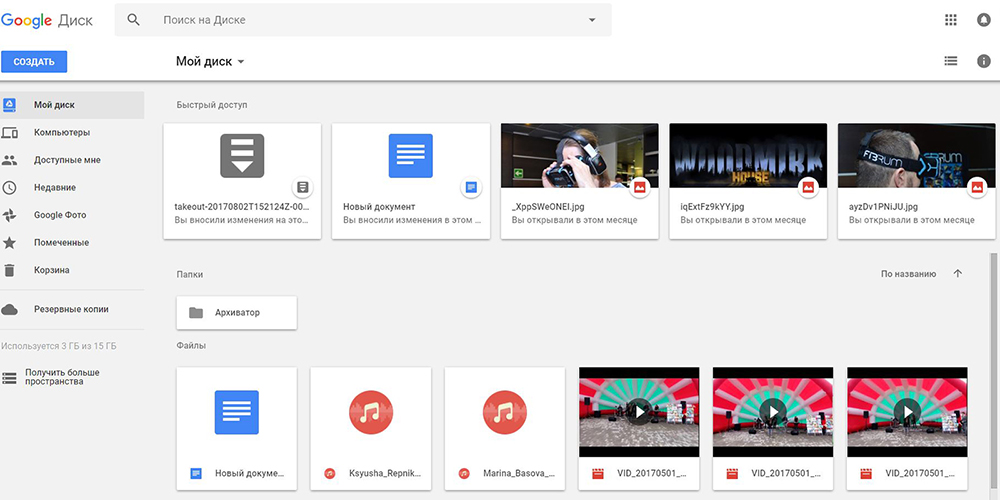

„Dysk Google”

Warto dokładnie zacząć od projektu Google, który od dawna jest rozpoznawany przez użytkowników przez pustynie. Dysk Google jest jak najbardziej wygodny w zarządzaniu, obsługuje większość nowoczesnych standardów, a także zachowuje obiekty w najbardziej blisko pierwotnej rozdzielczości. Ponadto jest wolny na wszystkich platformach.

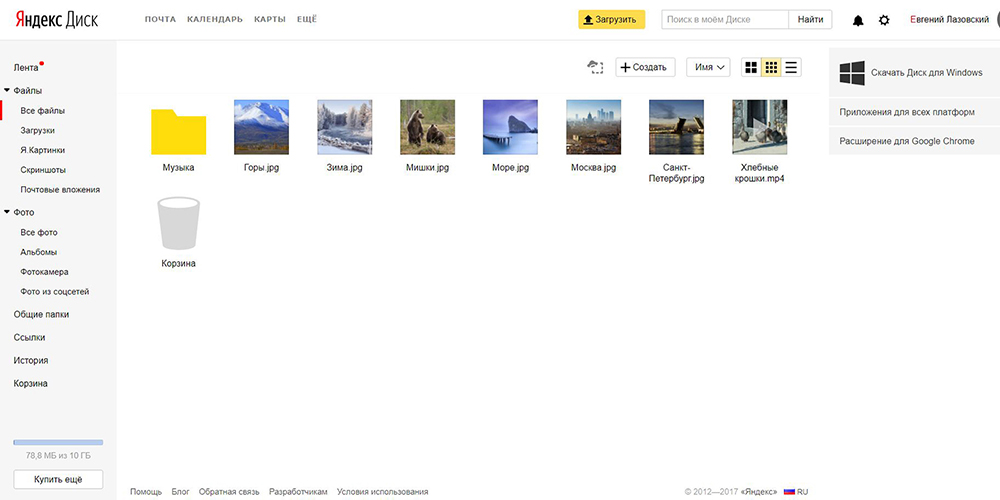

„Yandex.Dysk"

Ten projekt ze znanej na całym świecie rosyjskiej firmy ma kilka przyjemnych układów z systemu lojalnościowego, który odróżnia go od innych konkurentów. Szczegółowa lista bieżących akcji, które są zawsze obfite, można zbadać, przekazując link https: // yandex.Ru/wsparcie/dysk/powiększenie/przestrzeń premiowa.Html. Obecność interfejsu internetowego i oprogramowania dla większości nowoczesnych platform jest wykonana przez Yandex.Dysk „tak uniwersalny i wygodny, jak to możliwe.

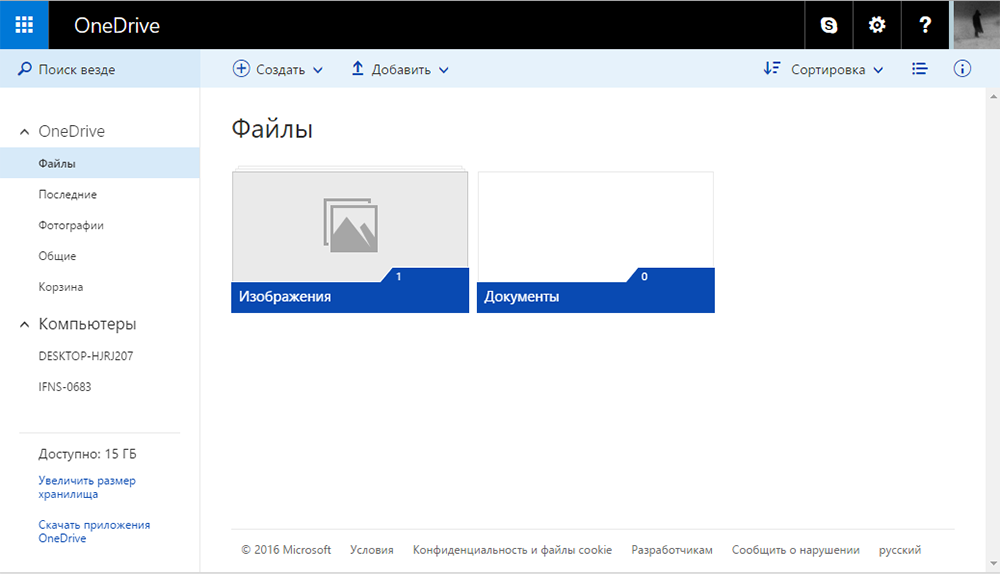

„OneDrive”

Produkt z Microsoft zyskał mniej popularności niż powyższe opcje, co w żaden sposób nie wpływa na jakość samego produktu. W wersji komputerowej możesz w pełni użyć możliwości repozytorium bez aktywnego połączenia internetowego, co jest niezwykle przydatne dla użytkowników, którzy doświadczają „obciążenia stałych pęknięć” i niewystarczającej prędkości. Jako solidne bonus, do zakupu pakietu Microsoft Office 365 przewiduje się dodatkowe 1 TB.

„ICloud”

Apple doskonale dbał o swoich użytkowników, wydając solidną usługę dla właścicieli sprzętu oznaczonego dobrze znanym „Apple”. Tak, jeśli można to nazwać minus, ta usługa jest dostępna tylko jako część systemu systemu iOS i Mac OS, co znacznie zmniejsza okrąg użytkownika. Ponadto tylko 5 GB wolnej przestrzeni jest dostarczane bezpłatnie.

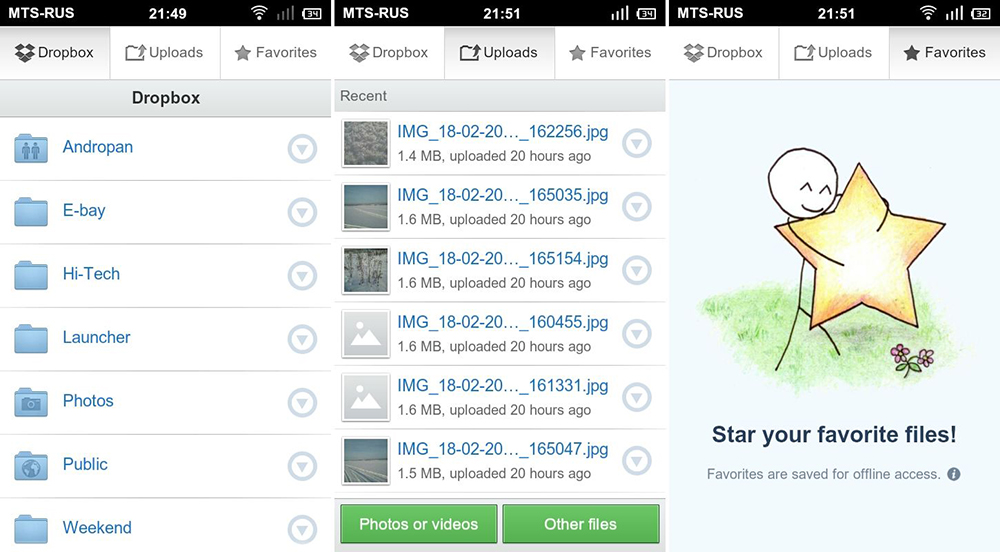

„Dropbox”

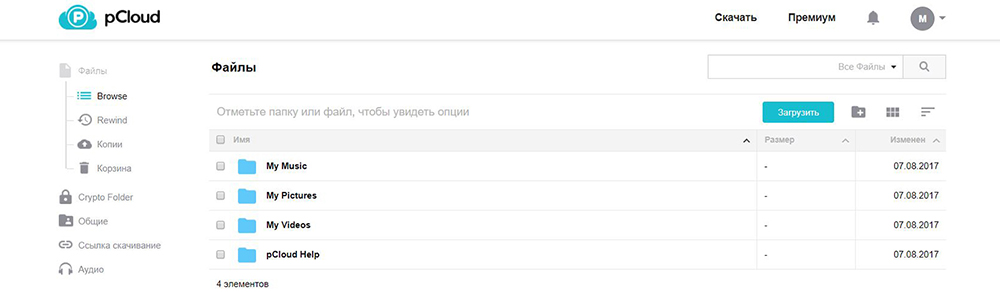

„Dropbox” jest bardziej uwięziony z wspólnego wykorzystania danych umieszczonych na serwerach firmy. Na początkowym etapie rejestracji zapewniane jest tylko 2 GB wolnej przestrzeni, co jest wyjątkowo niewiele, biorąc pod uwagę nowoczesne wymagania i potrzeby użytkowników. Ale ta okoliczność jest więcej niż rekompensowana przez różne promocje i bonusy, co pozwala zwiększyć dostępną objętość tak krótką, jak to możliwe. Na przykład każdy zaproszony przyjaciel przyniesie ci dodatkowe 500 MB. Oczywiście wielu może nie zgodzić się z tym najlepszym z 5 najlepszych usług w chmurze, prezentując na przykład, że najsłynniejszy incydent jest dziś związany z „Dropbox”. W 2011 r., 19 czerwca, ze względu na nieprawidłowo skonfigurowane prawa do dostępu Amazon S3, ogromna liczba poufnych informacji została naruszona.

Jeden z najbardziej skandalicznych można nazwać wyciekiem nieco mniej niż 200.000.000 danych osobowych obywateli amerykańskich. Informacje te zostały zebrane przez grupę analityczną w przeddzień wyborów. Ponadto prawie każdy zasób w taki czy inny sposób, ale pojawia się w każdym kronikach związanych ze sprzedażą lub utratą danych osobowych. Czy są to fikcja - jest to już pytanie pod wieloma względami retorycznie. Dlatego warto ponownie zauważyć, że zanim zaufasz swoim danemu do jakiegokolwiek zasobu, konieczne jest zapoznanie się z warunkami użycia szczegółowo i prawidłowe strukturę/Wybierz informacje przeniesione do nich w celu przechowywania.

Jak zarejestrować się i uzyskać dostęp

Krótko zdemontować podstawowe problemy i niuanse rejestracji i załadunku obiektów, na przykład najpopularniejszej usługi „Drive Google Drive”. Jak wspomniano powyżej, kluczową cechą danej technologii jest dostępność danych z dowolnego punktu na planecie, w której dostęp do Internetu. Dlatego najbardziej optymalnym zastosowaniem „Dysku Google” jest synchronizacja chmury dla wszystkich dostępnych urządzeń, z których planowane jest pobieranie/rozładunek informacji z „przechowywania”. Najpopularniejsze więzadło „Somartphone”, które należy rozpatrywać dalej.

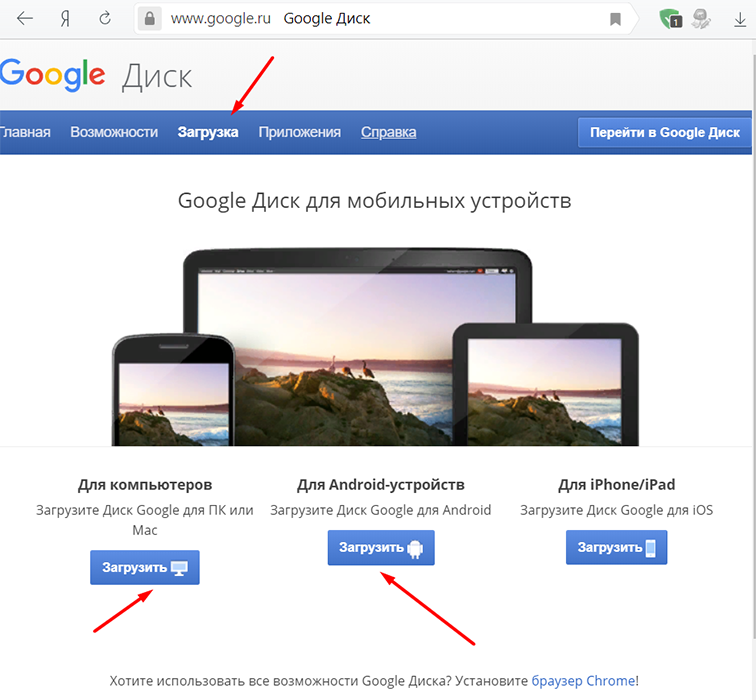

Rejestracja i pobieranie

Pierwszą rzeczą, która jest wymagana do pracy, jest aktywne konto, które można zarejestrować na stronie „Https: // konta.Google.com ". Po rejestracji przejdź do sekcji „Pobierz” i pobierz instalator dla wszystkich urządzeń zaplanowanych do użytku, na przykład „dla komputerów” i „dla urządzeń z Androidem”. Aplikacja jest również dostępna do pobierania w „Google Play” i „App Store”. Możesz w pełni pracować na komputerze z rozważaną usługą w wersji internetowej na stronie „https: // drive.Google.com „to z„ krajowymi ”wymaganiami najwygodniejszą opcją.

Ładowanie

Po pierwszym uruchomieniu użytkownik otrzymuje 15 GB wolnej przestrzeni, które powinny być używane z maksymalną korzyścią i nie ładuj wszystkiego, co się pojawiło. Aby więc pobrać plik w pamięci, musisz wykonać następujące czynności:

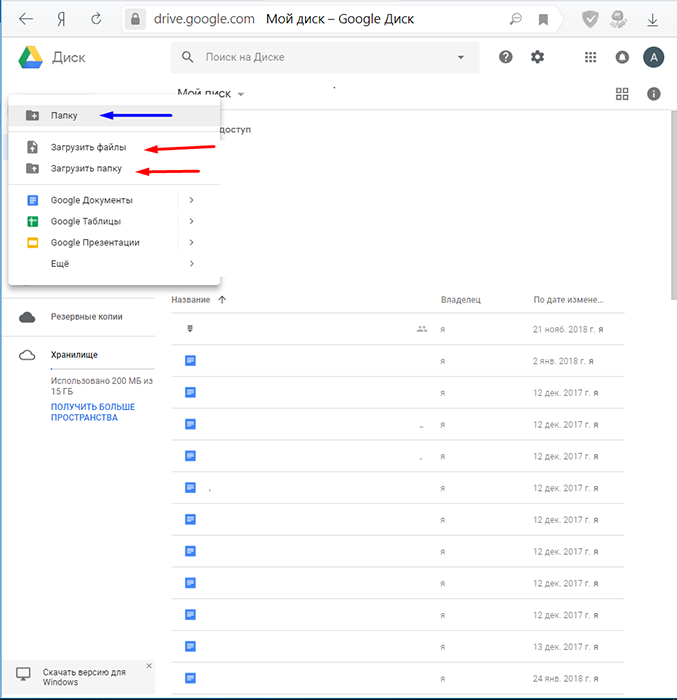

- „Dla wersji internetowej”:

- Pog na swoim koncie i kliknij przycisk „+”.

- Wybierz „Prześlij pliki” lub „Prześlij folder” i wybierz obiekty, których bezpieczeństwo ma na celu ustalenie priorytetów.

- Możesz także najpierw utworzyć potrzebny folder, otworzyć go i pobrać wszystkie obiekty bezpośrednio w nim.

- Opcja alternatywna po prostu przeniesie żądany plik/katalog za pomocą myszy do aktywnego okna przeglądarki, w którym mój dysk jest otwarty.

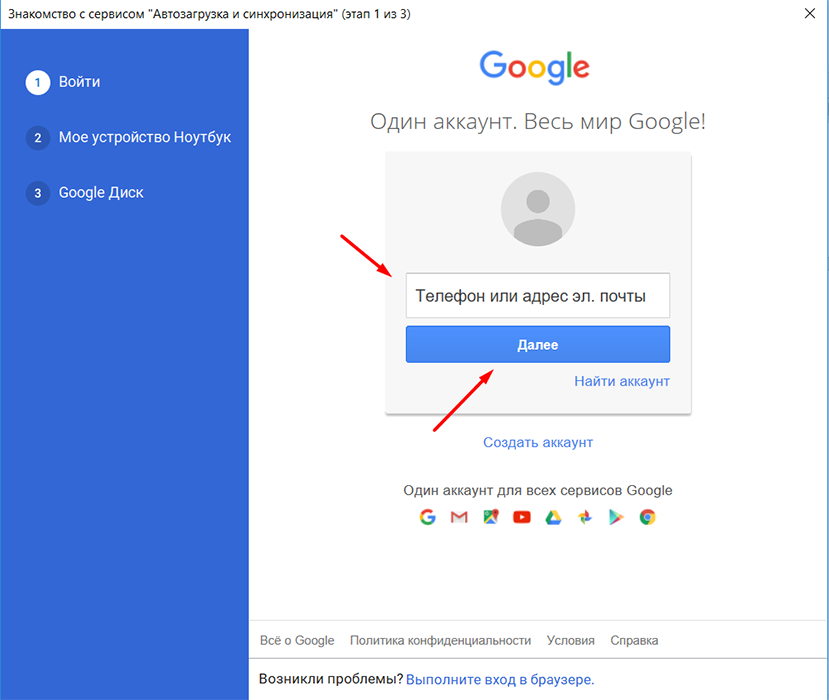

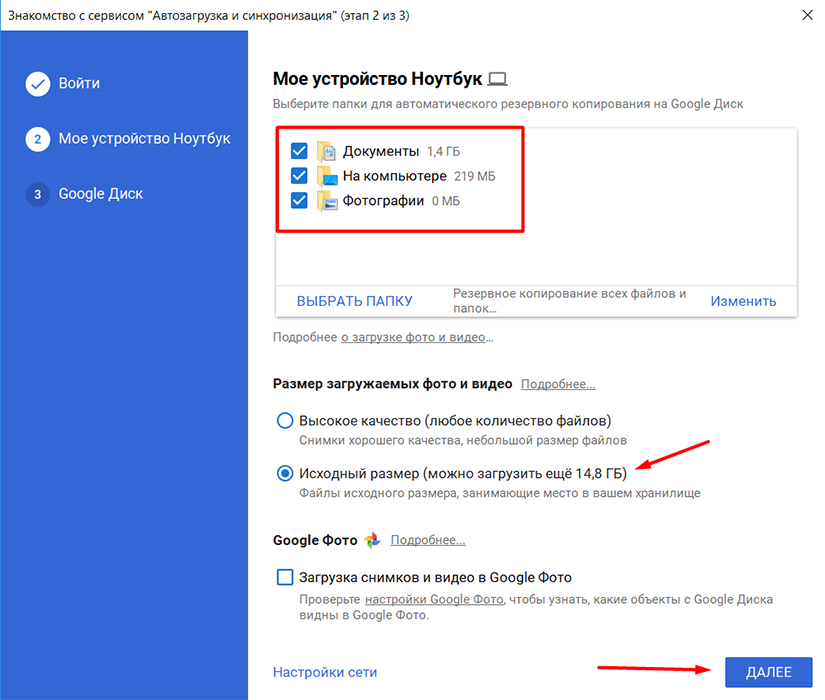

- „Wersja na PC”:

- Po instalacji ikona aplikacji pojawia się na tacy.

- Otwórz go i wprowadź login i hasło z konta.

- Na drugim etapie aplikacja zostanie zaproponowana do wyboru folderów, których zawartość zostanie automatycznie skopiowana do „przechowywania”.

- Od tego momentu cała zawartość wybranych folderów zostanie automatycznie skopiowana.

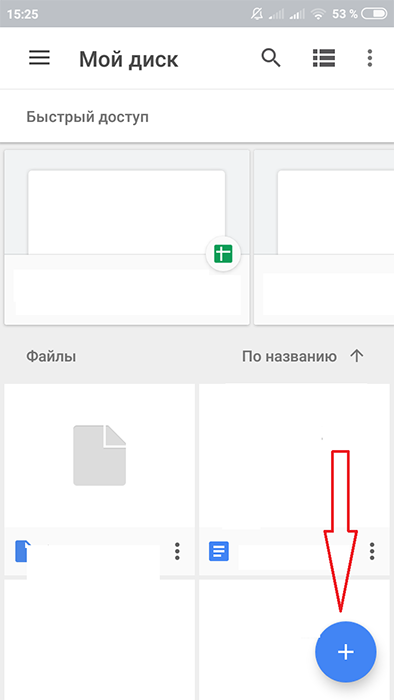

- „Wersja na Androida”:

- Otwórz aplikację na dysku Google i wróć do niej.

- Otwórz katalog „My Disk” i kliknij przycisk „+”, który znajduje się w prawym dolnym rogu ekranu.

- Wybierz kategorię i folder/folder, którego potrzebujesz i poczekaj na zakończenie aktualizacji.

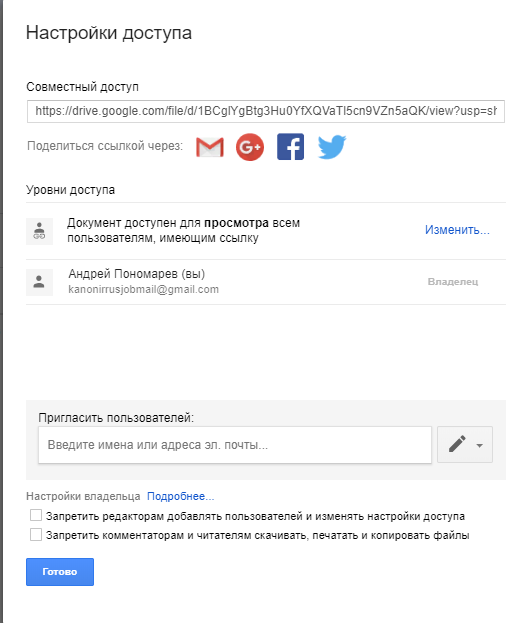

Zapewnienie dostępu

Po wdrożeniu powyższych działań wszystko, co zostało umieszczone w „chmurze”, będzie dostępne do użytku tylko dla twojego konta, co nie zawsze jest wymagane. W dowolnym momencie możesz dokonać ustawień dostępu i zapewnić prawo do wyświetlania i pobierania plików innym użytkownikom systemu „Google” dla tego (na PC):

- Kliknij prawy przycisk myszy na żądanym pliku lub folderze i kliknij „Wspólny dostęp”.

- Wybierz typ dostarczonych uprawnień, na przykład edycja lub przeglądanie lub dostęp tylko do zaproszenia.

- W bloku „People” wprowadź adres e -mail lub nazwę kontaktu, którego dostęp do otwierania i kliknij „Gisite”, aby potwierdzić przeprowadzone ustawienia.

Należy zrozumieć, że nawet jeśli usuniesz własny plik, będzie on nadal dostępny do użytku przez link. Dlatego w celu pełnego zniszczenia będziesz musiał otworzyć „kosz” i usunąć plik bezpośrednio z niego.

Wniosek

Jak widać ze wszystkich powyższych, nie ma nic skomplikowanego w korzystaniu z rozważanych usług. W większości przypadków cały proces jest zautomatyzowany, co jest bardzo wygodne i skuteczne. Ostatnią rzeczą do powtórzenia jest świadome/celowe użycie magazynów w chmurze, co będzie najlepszym sposobem na zapewnienie poufności twoich danych.

- « Jak korzystać z programu LiteManager Free do zarządzania komputerami zdalnymi

- Błąd Brak analizy pakietu Androida - przyczyny i metody rozwiązywania »