Twierdza piasku, która pokazała świat luk w zabezpieczeniach i widm

- 3872

- 560

- Pani Lilianna Janowski

Treść

- Podatności można znaleźć codziennie. Co jest wyjątkowe w tych dwóch?

- Urządzenia, na których procesory są potencjalnie podatne na ataki?

- Czy są jakieś wirusy, które obsługują krach i widm, i będą chronić przeciwwirus przed nimi?

- Jaka ochrona przed krachem i widmem jest dziś dostępna?

- Aktualizacje systemów operacyjnych

- Aktualizacje przeglądarki

Handele krachu i widma pozwalają złośliwemu programowi, nie obdarzone nawet zwiększonymi uprawnieniami, uzyskać dostęp do całej pamięci urządzenia lub tylko aplikacji (widm) i kradną dane, które są do niego załadowane. Mianowicie: hasła, klucze kryptograficzne, zawartość osobistej korespondencji, dokumentów, fotografii ... to, co grożą, myślę, że jest jasne, czy istnieją dziś sposoby ochrony przed tymi zagrożeniami?

Podatności można znaleźć codziennie. Co jest wyjątkowe w tych dwóch?

Breesh w zakresie bezpieczeństwa systemów operacyjnych i innych oprogramowania naprawdę znajdują się stale. I my, użytkownicy, z rzadkimi wyjątkami, nie śledzimy tych wydarzeń, po prostu skonfigurujemy aktualizacje wysyłające programiści, i wierzymy, że jesteśmy w domu.Identyfikacja luk w architekturze takich pozornie chronionych urządzeń jak procesory - zjawisko niezwykłe. Jak się okazało, nikt na świecie, w tym największe korporacje dla producentów oprogramowania i sprzętu, nie był na to gotowy. Dlatego nawet tygodnie po tym, jak świat dowiedział się o krachu i widma, 75% komputerów nadal podlega potencjalnym zagrożeniu. Oznacza to, że nie będą w stanie w pełni oprzeć się atakom w przypadku rozpoczęcia działalności tych luk w zabezpieczeniach.

Urządzenia, na których procesory są potencjalnie podatne na ataki?

Poniższy procesor i SOC zostały zagrożone:

- Intel: Zagrożenia przez Spectre podlegają wszystkim procesorom wydanym po 1995 r., Począwszy od Pentium Pro. Wyjątki - itanium i atom do 2013 roku. Z powodu krachu można wpłynąć na wszystkie systemy na podstawie CPO Duo (wydanie 2006) i nowsze.

- Amd: Procesorów tej marki są zagrożone tylko atakami przez widm, ale nie krach. O jakiej serii CPU mówi producent, producent nie zgłosił, ale najnowszy Ryzen i EPYC są zdecydowanie zagrożone.

- Arm64: podatność podlega urządzeniom opartym na kory-A8, A9, A15, A17, A57, A72, A73, A75, R7, R8, Apple A, Nvidia Tegra i innych. Bardziej szczegółowe informacje są podane na oficjalnej stronie internetowej ARM.

- IBM Power 8 I 9.

Czy są jakieś wirusy, które obsługują krach i widm, i będą chronić przeciwwirus przed nimi?

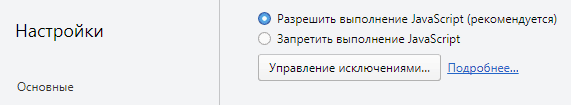

Epidemie złośliwego oprogramowania działającego w podatności na krach i widm, nie zostały jeszcze zarejestrowane, ale nadal nie ma gwarancji, że nie pojawią się w najbliższej przyszłości. Jednym z wektorów ataku, najprawdopodobniej w obecnych warunkach jest kod JavaScript w zasobach internetowych.Jeśli Twoja przeglądarka jest uwzględniona w wykonaniu scenariuszy JS (i domyślnie jest włączona) i nie ma innej ochrony, możesz dowiedzieć się o zakażeniu z mocą wsteczną, gdy hasła i poufne dane przeciekają w rękach kogoś innego. A co z antywirusem? Nie gwarantuje również 100% bezpieczeństwa, ponieważ nie jest tak proste do odróżnienia krachu i widma exploit od szacunku.

Jak dotąd łatka obejmująca luki jest całkowicie zainstalowane w systemie, pozostaje tylko po to, by mieć własną ostrożność i środki w celu zmniejszenia prawdopodobieństwa zaproponowanych przez twórców poszczególnych oprogramowania.

Jaka ochrona przed krachem i widmem jest dziś dostępna?

Aktualizacje systemów operacyjnych

W najgorszym miejscu, użytkownicy systemów Windows na podstawie procesora z Intel byli. Wcześniej wydane aktualizacje bliskich luk przyniosły im wiele problemów, z których najbardziej nieszkodliwy był spadek wydajności komputera. Mniej udane Windows mają poważniejsze nieprawidłowe działanie - ciągłe ponowne uruchomienie, ekrany niebieskie, a nawet całkowitą niemożność załadowania systemu operacyjnego. Z powodu masowych skarg Microsoft wycofał poprawki, ale w zamian niczego nie zaoferował.Właściciele procesorów AMD mają większe szczęście. Pierwsza partia łatek Microsoft również była również problematyczna, ale teraz sytuacja została poprawiona, rozwiązanie zostało znalezione i przetestowane, nie ma jeszcze awarii. Ale przed zainstalowaniem poprawek Microsoft zaleca upewnienie się, że jego kompatybilność z programem antywirusowym pracującym na komputerze.

Właściciele urządzeń Apple na podstawie Mac OS 10.13.2, TV OS 11.2 i iOS 11.2 może również aktualizować swoje systemy i żyć spokojnie.

Oprócz dostawców dystrybucji sami producenci procesorów dbali o użytkowników Linuksa. Dostępne rozwiązania dla platform Intel są zbierane tutaj. Informacje o ochronie systemów na AMD - tutaj.

Aktualizacje przeglądarki

Decyzje oferowane przez programistów przeglądarek internetowych są w stanie zmniejszyć prawdopodobieństwo ataków za pośrednictwem zainfekowanych witryn w Internecie, ale nie gwarantują pełnej obrony, ponieważ złośliwe oprogramowanie może dostać się do urządzenia na inny sposób.

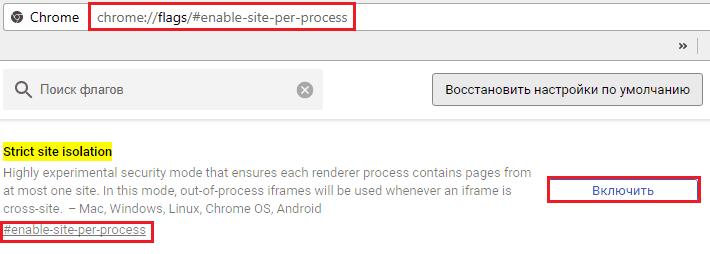

- Google Chrom i Opera. Aktualizacje programów przeciwko infekcji poprzez Meltdown i Spectre są obecnie w trakcie opracowywania i będą dostępne pod koniec stycznia. Wraz z instalacją Google doradza wszystkim użytkownikom przeglądarek na podstawie chromu, aby uwzględnić funkcję izolacji witryny, aby każdy zasób internetowy otwierał się w osobnym procesie.

- Faktyczna wersja Mozilla Firefox z ochroną przed działaniem luk w zabezpieczeniach zostało już wydane. Możesz go pobrać tutaj.

- Chroniona przeglądarka Safari Dostępne do ładowania z tej samej strony, na której istnieją aktualizacje systemu urządzeń Apple.

- Windows 7, 8 użytkowników.1 i 10 są zdecydowanie zalecane do instalacji poprawionej wersji Internet Explorer 11 I Krawędź. Nawet ci, którzy nie używają tych przeglądarek.

***

Teraz sytuacja jest tworzona, aby ani dostawcy sprzętu, ani programiści systemów operacyjnych nie mogli dać nam 100% gwarancji ataków z ataków poprzez krach i widm. Jednym z powodów są problemy związane z kompatybilnością łatek z wieloma oprogramowaniem, które zostały ujawnione w procesie badań luk i próby tworzenia poprawek. Jedno jest jasne: w najbliższej przyszłości nie będzie medycyny uniwersalnej i możesz radykalnie rozwiązać problem tylko poprzez zastąpienie naruszenia procesorów nowymi, które nie zostały jeszcze utworzone, które nie będą miały takich „tuneli”. ich architektura.- « Pobierz Chromium OS (Chrome OS), instalacja na dysku flash USB, ustawienie

- Jak znaleźć liczbę rdzeni z procesora »