Jak chronić przeglądarkę

- 2099

- 72

- Jozue Noga

Twoja przeglądarka jest najczęściej używanym programem na komputerze, a jednocześnie część oprogramowania, która jest najczęściej atakowana. W tym artykule porozmawiamy o tym, jak najlepiej zapewnić ochronę przeglądarki, zwiększając w ten sposób bezpieczeństwo naszej pracy w Internecie.

Pomimo faktu, że najczęstszymi problemami z działaniem przeglądarek internetowych są pojawienie się pop -up reklamowania lub zastępowanie strony początkowej i przekierowanie na wszelkie witryny, nie jest to najgorsza rzecz, jaka może się zdarzyć. Słabości oprogramowania, wtyczek, wątpliwego rozszerzenia przeglądarek może pozwolić atakującym uzyskać zdalny dostęp do systemu, hasła i inne dane osobowe.

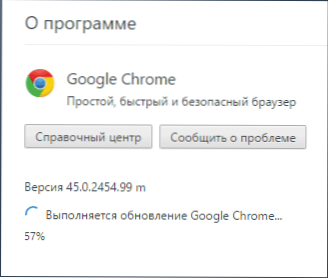

Zaktualizuj przeglądarkę

Wszystkie nowoczesne przeglądarki - Google Chrome, Mozilla Firefox, Yandex Browser, Opera, Microsoft Edge i najnowsze wersje Internet Explorer, mają liczne funkcje zabezpieczające wbudowane, blokując wątpliwe zawartość, analizując załadowane dane i inne zaprojektowane w celu ochrony użytkownika.

Jednocześnie przeglądarki regularnie znajdują pewne luki, które w prostych przypadkach mogą nieznacznie wpłynąć na pracę przeglądarki, aw niektórych innych może być używana przez kogoś do przeprowadzania ataków.

W przypadku wykrycia kolejnych luk, programiści szybko wydają aktualizacje przeglądarki, które w większości przypadków są instalowane automatycznie. Jeśli jednak korzystasz z wersji przenośnej przeglądarki lub wyłączasz wszystkie jej aktualizacje w celu przyspieszenia działania systemu, nie zapomnij regularnie sprawdzać dostępności aktualizacji w sekcji Ustawienia.

Oczywiście nie powinieneś korzystać ze starych przeglądarek, zwłaszcza starych wersji Internet Explorera. Poleciłbym również tylko znane popularne produkty do instalacji, a nie niektóre rękodzieło, których nie zadzwonię tutaj. Więcej informacji o opcjach wyboru w artykule o najlepszej przeglądarce dla systemu Windows.

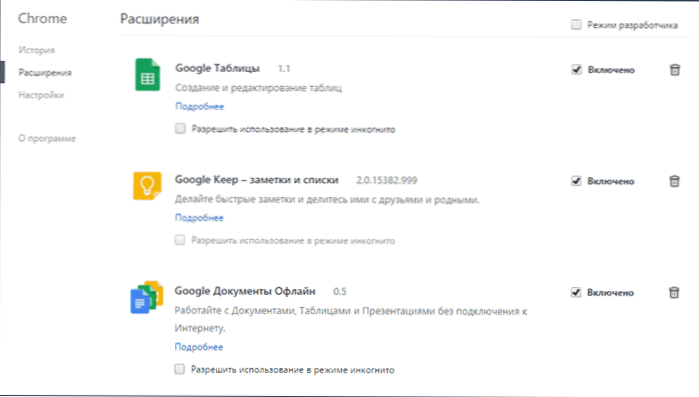

Postępuj zgodnie z rozszerzeniami i wtyczkami przeglądarki

Znaczna liczba problemów, zwłaszcza związana z pojawieniem się okien pop -up z reklamą lub zastąpieniem wyników wyszukiwania, jest powiązana z pracą rozszerzeń w przeglądarce. A jednocześnie te same rozszerzenia mogą monitorować symbole, które zostały wprowadzone, przekierowane na inne strony i nie tylko.

Użyj tylko tych rozszerzeń, których naprawdę potrzebujesz, a także sprawdź listę rozszerzeń. Jeśli po zainstalowaniu dowolnego programu i uruchomieniu przeglądarki zaoferowano, że włączasz rozszerzenie (Google Chrome), dodanie (Mozilla Firefox) lub nadbudowy (Internet Explorer), nie spiesz się, aby to zrobić: Pomyśl o tym, czy potrzebujesz tego albo do tego pracuj w zainstalowanym programie lub jest taka, że jest wątpliwe.

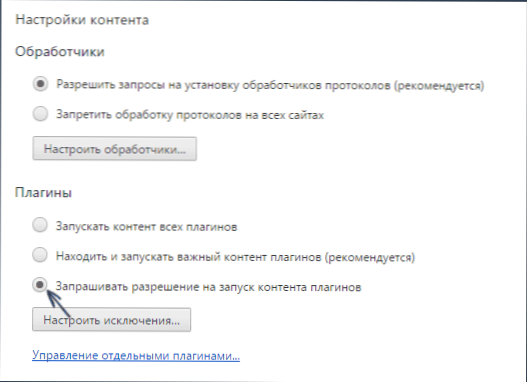

To samo dotyczy wtyczek. Odłącz lub lepiej - usuń te wtyczki, których nie potrzebujesz w swojej pracy. Dla innych może być sensowne włączenie kliknięcia do gry (uruchomienie zawartości zawartości za pomocą wtyczki na żądanie). Nie zapomnij o odnowieniu wtyczek przeglądarki.

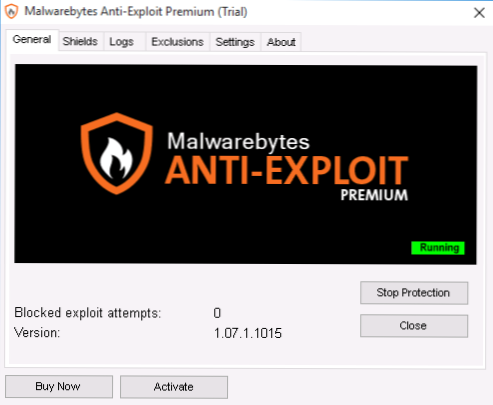

Użyj programów anty-eksplozji

Gdyby kilka lat temu wykonalność korzystania z tego rodzaju programów wydawała mi się wątpliwa, to dziś nadal poleciłbym anty-eksplozję (program exploit-A lub kod wykorzystujący podatność, w naszym przypadku przeglądarka i jej wtyczki do ataków).

Korzystanie z podatności na podatność przeglądarki, Flash, Java i innych wtyczek, być może nawet jeśli odwiedzasz tylko najbardziej niezawodne witryny: atakujący mogą po prostu umieścić na niej reklamę, wydawałoby się, że nieszkodliwe, których kod wykorzystuje te luki. I to nie są fantazje, ale to, co naprawdę się dzieje i już otrzymało nazwę MALIVERTING.

Spośród produktów dostępnych dzisiaj mogę doradzić bezpłatną wersję MalwareBytes anty-Exploit, dostępną na oficjalnej stronie internetowej https: // ru.Malwarebytes.Org/antiexploit/

Sprawdź komputer nie tylko za pomocą antywirusa

Dobry antywirus jest doskonały, ale bardziej niezawodne byłoby sprawdzenie komputera ze specjalnymi środkami do wykrywania złośliwego oprogramowania i wyników jego działań (na przykład edytowanego pliku hostów).

Faktem jest, że większość przeciwwirusów nie uważa wirusów niektórych rzeczy na twoim komputerze, co w rzeczywistości szkodzi twojej pracy, najczęściej - pracuj w Internecie.

Spośród tych funduszy przydzielałbym ADWCLEARER i MALWATEBYTES Anti-Malware, więcej o tym, który artykuł jest najlepszym sposobem na usunięcie złośliwych programów.

Bądź ostrożny i uważny

Najważniejszą rzeczą w bezpiecznej pracy przy komputerze i w Internecie jest analiza swoich działań i możliwych konsekwencji. Kiedy zostaniesz poproszony o wprowadzenie haseł z usług trzeciego, wyłącz funkcje ochrony systemu w celu instalowania programu, pobrania lub wysyłania SMS, udostępnij swoje kontakty - nie musisz tego robić.

Spróbuj korzystać z oficjalnych i zaufanych stron, a także sprawdź wątpliwe informacje za pomocą wyszukiwarek. Nie będę w stanie dopasować wszystkich zasad do dwóch akapitów, ale głównym przesłaniem jest sensowne podejście do twoich działań lub przynajmniej spróbować.

Dodatkowe informacje, które mogą być przydatne w ogólnym opracowaniu na ten temat: jak Twoje hasła w Internecie mogą dowiedzieć się, jak złapać wirusa w przeglądarce.