Jak pozbyć się wiadomości SettingsmodifierWin32/hostsfilehijack

- 1832

- 534

- Pan Sara Łapiński

Microsoft obawy związane z bezpieczeństwem jego systemu operacyjnego jest zrozumiałe: w największej firmie oprogramowania zdecydowali, że nie warto zaufać ochronie komputera do firm trzecich specjalizujących się w oprogramowaniu przeciwwirusowym. Niestety, obrońca systemu Windows, który przyjmuje te obowiązki, jednocześnie radząc sobie z zagrożeniami niezbyt dobrze. Tak, z każdą aktualizacją staje się lepsza, ale jednocześnie taka funkcja jak podejrzenie, tylko nasila. I wielu użytkowników w ogóle to nie lubi.

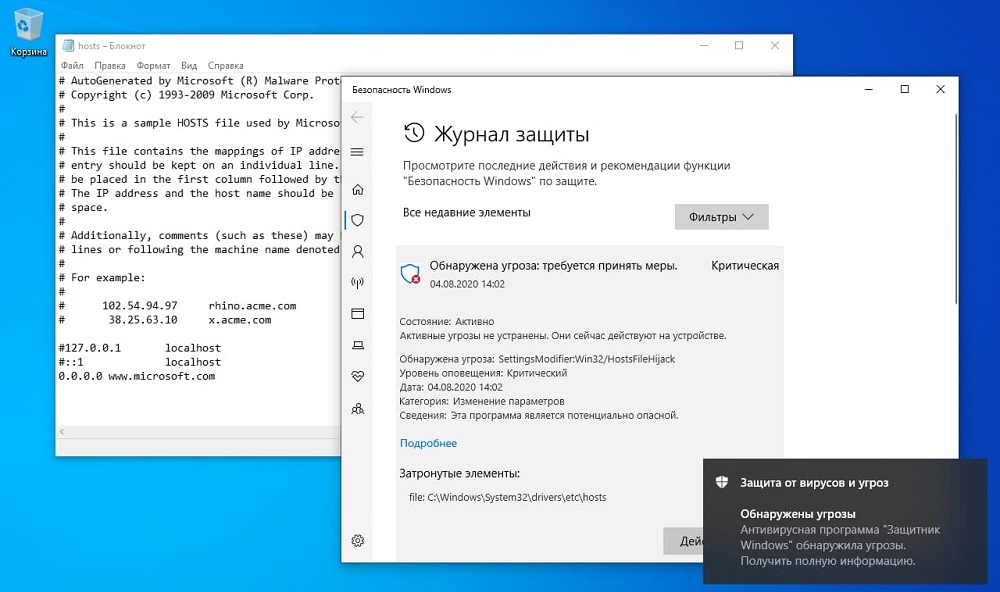

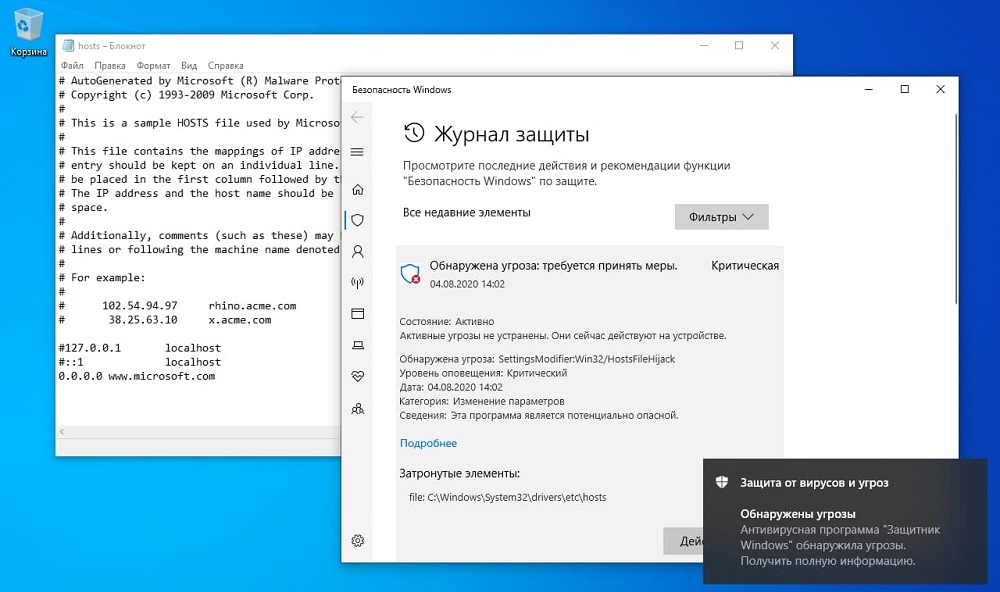

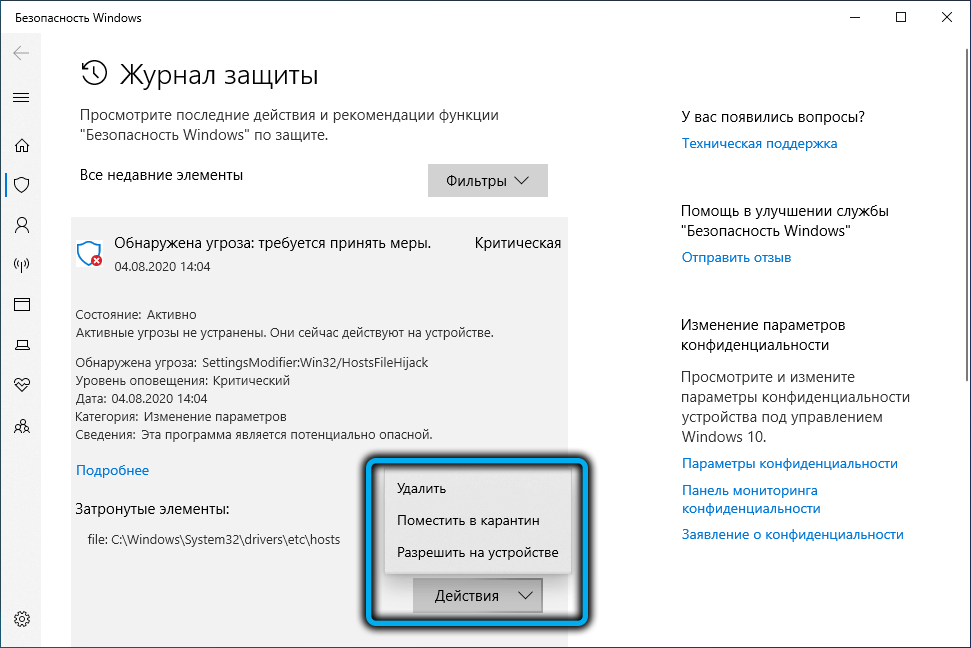

Dzisiaj porozmawiamy o Błąd SettingsModifier: Win32/HostsFilehijack wydany przez Microsoft Defender, który jest bezpośrednio związany z powyższym.

Co to za zagrożenie

W terminologii komputerowej słowo porwanie jest powiązane z oprogramowaniem wirusowym, które ma na celu przejęcie kontroli komputera użytkownika za pomocą najbardziej niestosownych celów. Na przykład, aby pokazać reklamy lub śledzić działania właściciela komputera, a nawet w celu kradzieży poufnych informacji, w tym finansowych.

Dlatego, jeśli użytkownik zobaczy na ekranie swojego monitora, Ustawienia inskrypcji Modifier: Win32/HostsFilehijack, dość podejrzewa, że podniósł wirusa. I zaczyna szukać informacji o tym, jak pozbyć się tego złośliwego kodu. I bardzo szybko jest przekonany, że najprawdopodobniej on sam jest winowajcą pojawienia się takiego błędu.

Okazuje się, że Windows 10 Defender reaguje w tak szczególny sposób odłączania telemetrii Microsoft, wykonane poprzez blokowanie dostępu do całej puli witryn samodzielnie i niektórych innych domen. Takie wiadomości stały się częstsze od końca lipca 2020 r., Kiedy odpowiednie zmiany zostały wdrożone poprzez następną aktualizację systemu operacyjnego.

Jednak zmiana zawartości hostów pliku Microsoft Defender, a wcześniej, i dość rozsądnie sklasyfikowane działania jako zagrożenie. To antywirusy, takie jak kaspersky antywirus (trojan, monitoruj tę metodę infekcji pliku hostów.Win32.Qhost) lub McAfee, w których zagrożenie nazywa się Qhosts.Apd.

Ale jeśli dodanie nowych linii do pliku hostów było wcześniej przedmiotem analizy dla dostępności rzeczywistych zagrożeń, teraz „przekleństwa” obrońcy dla działań użytkownika mające na celu zablokowanie dostępu z systemu operacyjnego do serwerów odpowiedzialnych za zapewnienie funkcji telemetrii.

Co to za plik i jakie są jego funkcje?

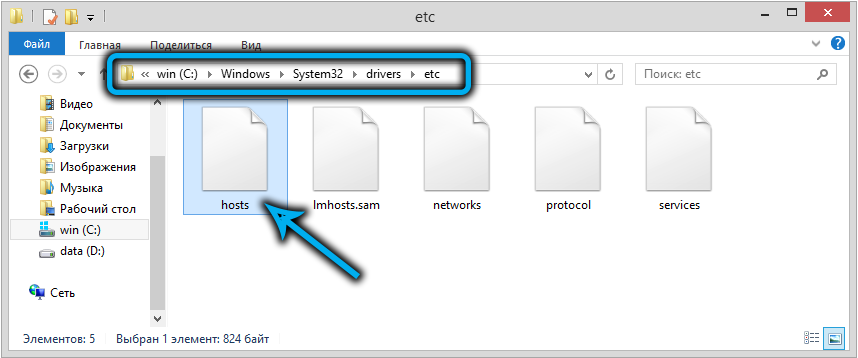

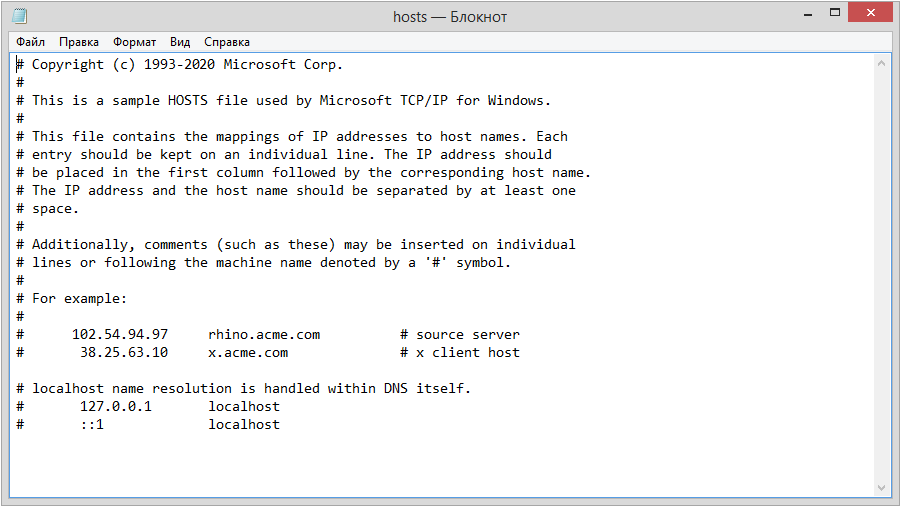

Jest obecny w większości systemów operacyjnych, w tym w Microsoft, zaczynając od wersji XP. Miejsce jego lokalizacji jest niezmienione, jest to katalog C: \ Windows \ System32 \ Drivers \ itd. Sam plik odnosi się do systemu, czyli, aby go edytować, musisz mieć prawa administratora. Jest to zwykły plik tekstowy, do którego dołączono adresy witryn w formie symbolicznej i jest on wykonany zgodnie z cyfrowym adresem IP. Znaczenie takich działań staje się jasne, jeśli wiesz, że hosty są najpierw przetwarzane, a tylko wtedy system operacyjny przekierowuje żądanie za pomocą systemu nazw domen, to znaczy DNS. Najbardziej oczywistym sposobem korzystania z pliku jest blokowanie dostępu do niektórych witryn, które można osiągnąć, jeśli postawią je w kolejce z lokalnym adresem adresu IP 127.0.0.1 lub nieistniejący 0.0.0.0.

Ale wirusy używają również tej funkcji, wprowadzając linie do hostów, umożliwiając nam przekierowanie użytkownika na niewłaściwą stronę, którą zdobył na pasku adresu, to znaczy, aby wykonać przebiegłe przekierowanie.

Tak więc śledzenie zawartości tego pliku jest naprawdę niezbędną pracą. Ale w naszym przypadku Windows uważany za zagrożenie i próba zablokowania dostępu do serwerów należących do Microsoft i śledzenie telemetrii na poziomie edycji pliku hostów.

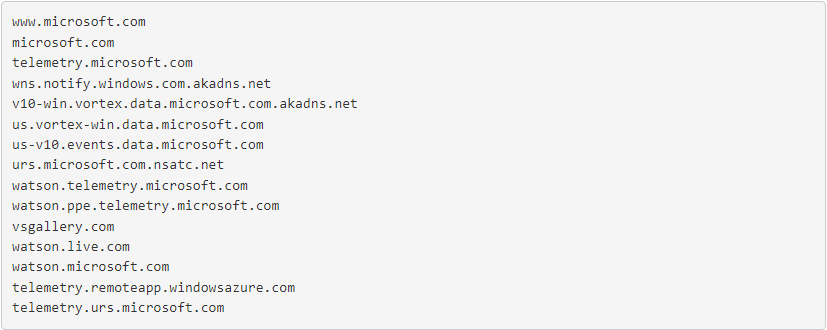

Problem nie został natychmiast znaleziony, ale wkrótce stało się jasne, że Ustawienia ostrzegawcze Modifier: Win32/HostsFileHijack pojawi się, jeśli użytkownik zabrał dostęp do dowolnej z wystarczająco dużej listy domen i subdomen giganta oprogramowania:

Chociaż wiadomość twierdzi, że poziom zagrożenia jest krytyczny, oczywiście nie jest to prawdą, ponieważ takie działania są podejmowane przez użytkowników w ich własnej inicjatywie wyłącznie: nie dopuszczając ich działań, nawet jeśli jest to zrobione z najwięcej Rozważne intencje. Co oczywiście większość wątpi.

Co zrobić, jeśli pojawi się wiadomość

Kiedy pojawi się wiadomość o zagrożeniu, jednocześnie zostaniesz zaproszony do wybrania jednego z trzech możliwych scenariuszy (jest to standardowa odpowiedź dla Obrońcy Windows w podobnych sytuacjach):

- Usuwać.

- Miejsce w kwarantannie.

- Pozwól na urządzeniu.

Jeśli wybierzesz pierwszą opcję, to jeśli wirus zostanie wykryty, obrońca spróbuje go usunąć. W naszym przypadku po prostu przywróci plik hostów do stanu, który miał natychmiast po zainstalowaniu systemu Windows, to znaczy wszystkie dodane rekordy zostaną wymazane. W tym te, które zablokowały telemetrię.

Wybierając „miejsce w kwarantannie”, zainfekowany plik przenosi się do specjalnego miejsca, w którym nie będzie w stanie pokazać aktywności. Ale ponieważ mamy plik, którego potrzebuje system operacyjny, zostanie on ponownie przywrócony do stanu domyślnego.

Wybór „pozwól użyć”, poprosisz obrońcę o pozostawienie wszystkiego takim, jakim. To znaczy, nie rób nic z aktami hostów, które orzekłeś zgodnie z swoimi przekonaniami.

UWAGA. Jeśli nic nie zrobisz i po prostu zamkniesz okno, twoje działania będą interpretowane jako naciśnięcie przycisku „Usuń”.Jeśli wybrałeś trzecią opcję, przygotuj się na fakt, że ta wiadomość pojawi się ponownie. Jak usunąć błąd? Tylko poprzez anulowanie blokowania witryn Microsoft. Chociaż istnieje alternatywne rozwiązanie: ogólnie porzuć użycie obrońcy, ale nie będziemy doradzić takiej opcji. Nawet jeśli masz dobre oprogramowanie antywirusowe, które od wielu lat służyło ci wiernie.

- « Cechy konfigurowania bysternego routera startowego

- Co zrobić, jeśli WhatsApp przyspiesza wiadomości głosowe »